NIST. Password guidelines.

NIST. Password guidelines. Le password sono la forma di autenticazione più diffusa in tutto il mondo. Sono la prima linea di difesa per sistemi, applicazioni e dati critici. Negli

User Logon. Monitoriamo le attività.

User Logon. Monitoriamo le attività. Le funzionalità di analisi del comportamento degli utenti di ADAudit Plus consentono agli amministratori di monitorare le attività per ident

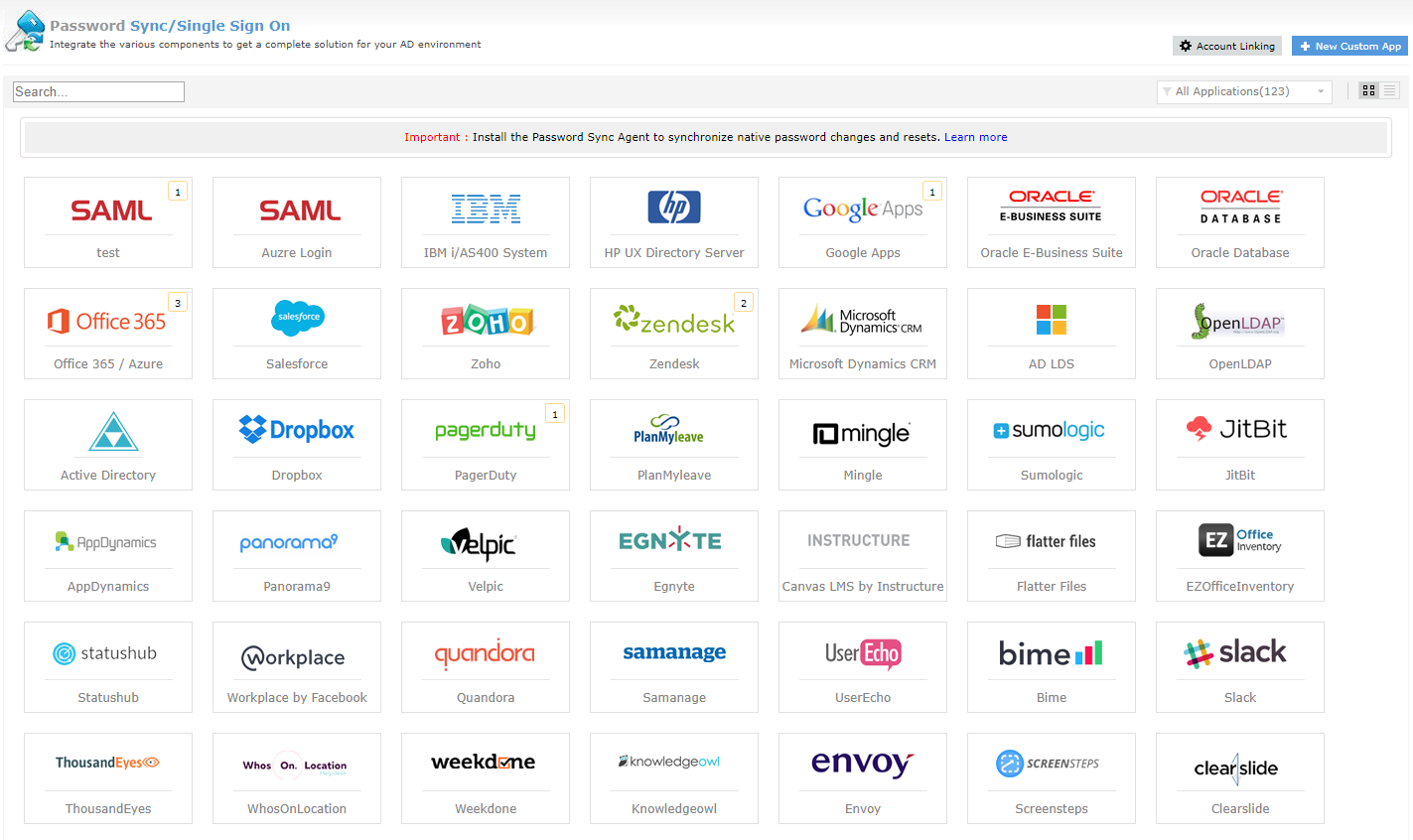

SSO. Nuove Frontiere.

SSO. Cloud apps in hybrid Active Directory. Single Sign-On (SSO) in Azure Active Directory (AD) consente agli utenti di accedere in modo semplice e sicuro alle applicazioni cloud u

OpManager. Network Monitoring for SME.

OpManager. Network Monitoring for SME. Il budget IT della vostra azienda è limitato? Non è un problema, OpManager vi permette di avere una soluzione per il monitoraggio della ret

NTFS permissions. Come semplificarli.

NTFS permissions. Come semplificarli. I file server sono una componente essenziale dell’infrastruttura IT di ogni azienda. Modifiche involontarie delle autorizzazioni sui fil

ITAM. Come semplificare il business.

ITAM. Come semplificare il business. La gestione delle risorse IT è un compito impegnativo per qualsiasi azienda. Con gli strumenti appropriati questo compito può essere semplifi

SSPR. Miglioriamo la qualità dell’help desk!

Miglioriamo la qualità dell’help desk! I ticket per la reimpostazione della password costituiscono una mole di lavoro importante per l’help desk. Permettere agli utenti di

APM Alerts. Nuova Integrazione.

APM Alerts. Nuova Integrazione. Monitoraggio delle applicazioni e alerting vanno di pari passo. Le segnalazioni evidenziano problemi critici nell’infrastruttura. Aiutano a id

RMM. A cosa serve?

RMM. A cosa serve? Remote Monitoring and Management (RMM), è un processo di tracciamento, monitoraggio e gestione degli endpoints per più clients. Viene utilizzato principalmente

Password spray attacks. Come proteggersi.

Password spray attacks. Come proteggersi. Si sente parlare di attacchi tradizionali basati sulle credenziali di Active Directory (AD) e applicazioni cloud, brute force attacks, dic

Azure AD. Safe from Threats.

Azure AD. Safe from Threats. Secondo il 2018 Netwrix IT Risks Report, il 42% delle aziende è pronto a migrare le proprie attività nel cloud. Se sei uno di loro e hai deciso di co

Browser vulnerabilities. Proteggi i tuoi dati!

Browser vulnerabilities. Proteggiti dall’inevitabile! I browser Web hanno rivoluzionato il modo in cui utilizziamo Internet. Hanno aumentato la produttività dei dipendenti, ma h

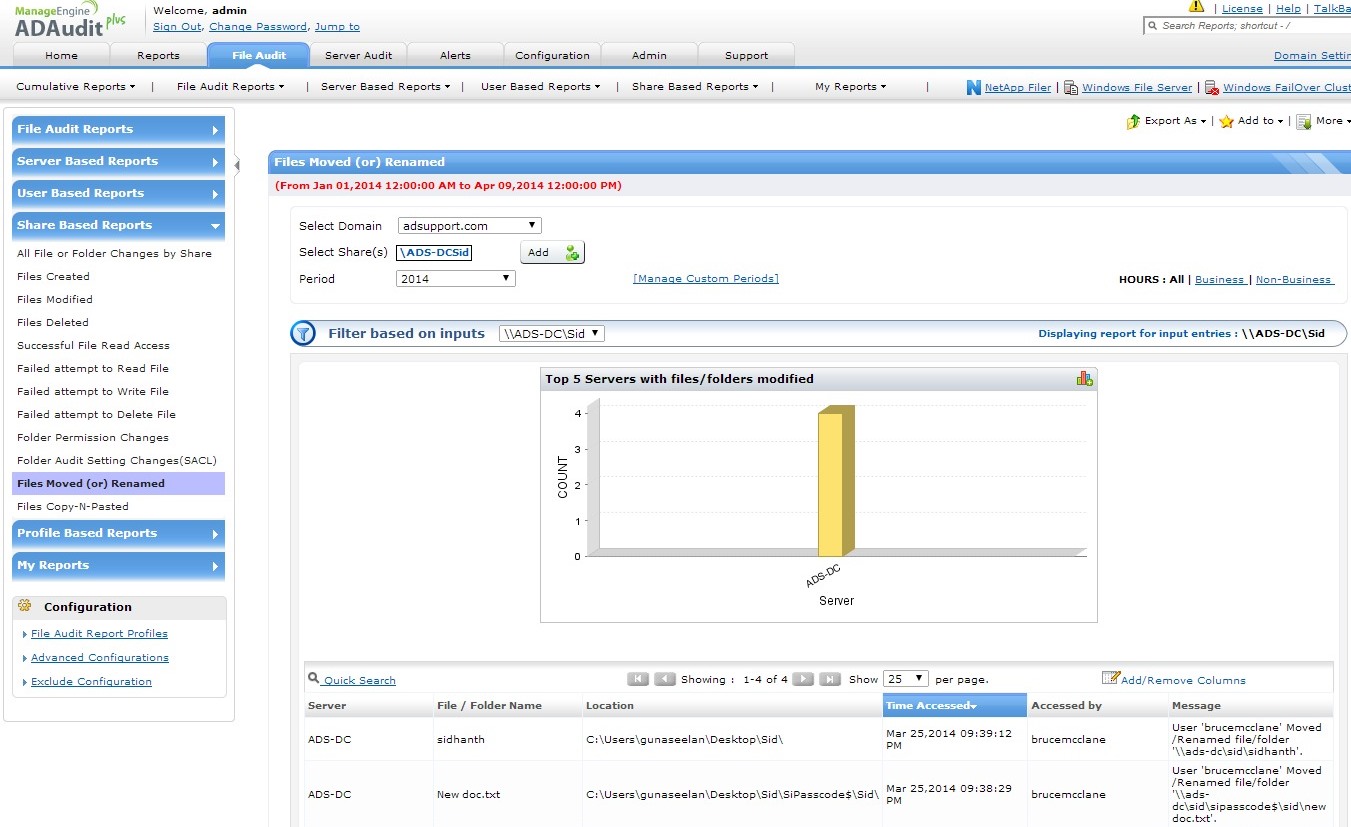

File server auditing. Come migliorarlo.

File server auditing. Come migliorarlo. Al fine di migliorare l’efficienza degli audit report, gli amministratori che controllano un file server possono decidere di non monit

Cybersecurity solution. Come implementarla.

Cybersecurity solution. Come implementarla. Far partire una startup non è semplice. Il management impiega molto tempo in una serie di operazioni fondamentali per la buona riuscita

SQL Server. Monitoriamo le prestazioni.

SQL Server. Monitoriamo le prestazioni. Microsoft SQL Server è un sistema di gestione di database relazionali (RDBMS) sviluppato da Microsoft. Diverse aziende si affidano ai datab