NIST. Password guidelines.

NIST. Password guidelines.

Le password sono la forma di autenticazione più diffusa in tutto il mondo. Sono la prima linea di difesa per sistemi, applicazioni e dati critici. Negli ultimi dieci anni, tuttavia, hanno attirato l’ira degli esperti di sicurezza IT per la loro inefficacia nel bloccare gli hacker.

Secondo il 2018 Credential Spill Report, nel 2017 sono stati rubati 2,3 miliardi di credenziali. Per proteggere le password dagli attacchi, il National Institute of Standards and Technology (NIST) pubblica linee guida che coprono in dettaglio i requisiti di sicurezza delle password. Sebbene destinate alle agenzie federali, queste linee guida possono aiutare tutti i tipi di aziende ad attuare politiche di password complesse senza influire sull’esperienza dell’utente finale.

Il rapporto 800-63B della Pubblicazione speciale NIST pubblicato di recente definisce gli standard per l’autenticazione e la gestione del ciclo di vita delle identità. La sezione 5.1.1 della presente relazione copre le linee guida relative alla sicurezza delle password e parla di cosa si può fare per garantire una sicurezza ottimale.

NIST. Cosa fare.

Di seguito un breve elenco di cose che si consiglia di fare per migliorare la sicurezza sulle password.

- Richiedere password più lunghe (fino a 64 caratteri). La lunghezza della password deve essere impostata su un minimo di 8 caratteri.

- Consentire l’uso di caratteri ASCII stampabili, caratteri Unicode e spazi.

- Lista nera di parole comunemente usate, parole del dizionario e password violate, come password1, qwerty123, ecc.

- Limitare l’uso di caratteri ripetitivi o sequenziali, come aaaa1234, 123456, ecc.

- Offri assistenza, ad esempio un indicatore di sicurezza della password, per aiutare gli utenti a scegliere una password sicura.

- Applicare i blocchi degli account dopo un certo numero di tentativi di autenticazione non riusciti.

- Consenti l’utilizzo della funzionalità incolla durante l’immissione delle password.

- Applica l’autenticazione a due fattori (2FA), che aggiunge un ulteriore livello di autenticazione oltre alle password.

NIST. Cosa non dovresti fare.

- Abilitare i requisiti di complessità della password, ovvero richiedere che una password contenga un determinato numero di caratteri maiuscoli, minuscoli, caratteri speciali e cifre.

- Abilita la scadenza della password.

- Usa le domande di sicurezza che riguardano le informazioni personali dell’utente.

- Usa i suggerimenti per aiutare gli utenti a ricordare le loro password.

Alcune di queste linee guida sono molto diverse da quelle che sono state tradizionalmente considerate le migliori pratiche di sicurezza delle password. Ad esempio, il NIST raccomanda che i requisiti di complessità della password, che sono stati considerati come una delle impostazioni più importanti per garantire password più sicure, siano disabilitati.

Secondo il NIST, quando vengono applicate le regole di complessità, gli utenti rispondono in modo prevedibile e scelgono password comuni, come password1! Oppure le scrivono da qualche parte. Scadenza della password, un’altra impostazione considerata una delle migliori pratiche di sicurezza, è stata sconsigliata in queste linee guida. Anche Microsoft ha recentemente annunciato che le impostazioni di scadenza della password in Windows verranno eliminate gradualmente nella funzionalità vicina.

NIST. Guidelines in AD.

Per la maggior parte delle organizzazioni, AD funge da archivio di identità in cui gli utenti vengono autenticati prima che gli sia consentito accedere alle risorse di rete. Sfortunatamente, l’implementazione delle linee guida del NIST utilizzando le impostazioni dei criteri password del dominio in AD non è possibile, poiché manca di molte delle funzionalità consigliate dal NIST. Ad esempio, non è possibile inserire nella blacklist le parole del dizionario o visualizzare un indicatore di sicurezza della password per aiutare gli utenti a scegliere una password sicura.

NIST. L’aiuto di ADSelfService plus.

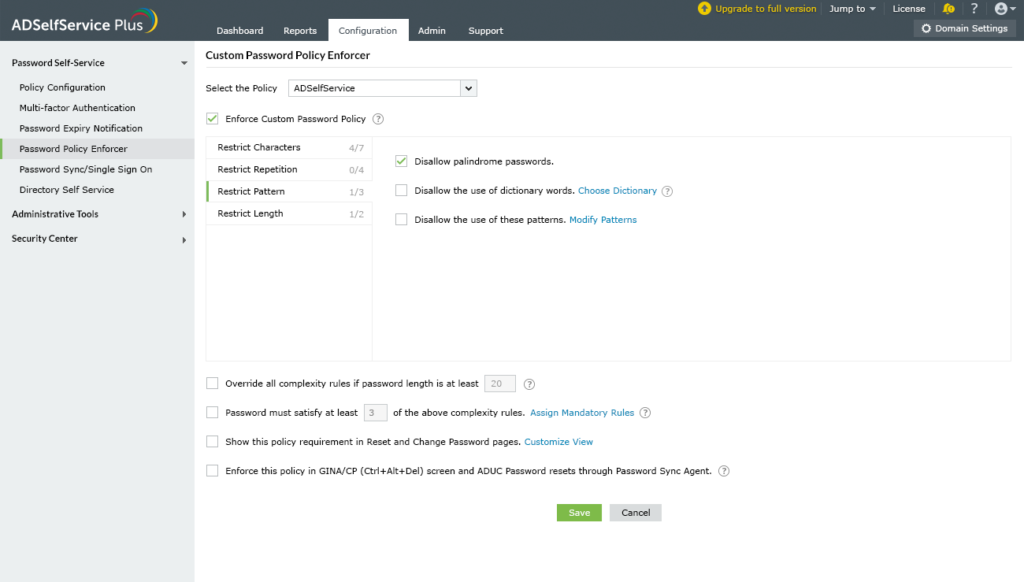

ManageEngine ADSelfService Plus è una soluzione integrata di gestione delle password self-service di Active Directory e single sign-on. La funzione Password Policy Enforcer in ADSelfService Plus supporta le impostazioni avanzate di criteri password tra cui regola del dizionario, controllo pattern, un’opzione per imporre l’uso di caratteri Unicode, un’opzione per limitare l’uso di caratteri ripetitivi e altro ancora.

È possibile configurare un file contenente un elenco di tutte le password trapelate in ADSelfService Plus e impedire agli utenti di utilizzare tali password. La soluzione visualizza inoltre un indicatore di sicurezza della password quando gli utenti modificano o reimpostano la password del dominio utilizzando il portale self-service.

Fig. 1 Password policy settings in ADSelfService Plus.

Inoltre, è possibile creare più criteri password con diversi livelli di complessità e applicarli in modo granulare in base alle unità organizzative e ai gruppi in AD. In questo modo, puoi assicurarti che gli utenti con privilegi più elevati utilizzino password complesse, mentre altri utenti hanno una complessità delle password relativamente indulgente da rispettare. ADSelfService Plus supporta anche 2FA per Windows (accessi desktop sia locali che remoti) e applicazioni cloud tramite Single Sign-On.

NIST. Cosa valutare

Il panorama della cyberthreat è in continua evoluzione, quindi anche le linee guida del NIST non possono essere considerate la soluzione universale. Sebbene queste linee guida forniscano un punto di partenza di base, è necessario considerare i requisiti di sicurezza della propria azienda, le leggi sulla conformità IT (ad esempio, PCI DSS ha il proprio set di linee guida per le password) e altri fattori prima di elaborare le proprie politiche sulle password.

Prova subito la versione demo gratuita: https://manageengine.it/self-service-password/ Se vuoi avere maggiori informazioni di carattere tecnico o commerciale contatta gli specialisti Bludis allo 0643230077 o invia una e-mail a sales@bludis.it