Port threats. Miglioriamo la sicurezza.

Port threats. Miglioriamo la sicurezza. Dall’esporre le vulnerabilità della rete al diventare un passaggio per gli intrusi, le porte aperte possono rappresentare diversi vet

Azure Security. Come migliorarla.

Azure Security. Come migliorarla. “Where necessity speaks, it demands”. Questo vecchio detto sembra particolarmente adatto in questo momento con la pandemia che costringe le az

Cloud per tutti. Forse ci siamo!

Cloud per tutti. Forse ci siamo! Negli ultimi vent’anni, molto è cambiato in ambito IT. Due decenni fa usavamo ancora modem dial-up. Ora, l’intero World Wide Web è a

Life cycle management. Security improvement.

Life cycle management. Security improvement. Quanto è importante il Life cycle management. Una gran parte della rete aziendale odierna è costituita da endpoint mobili: laptop, ta

Endpoint Management. Definiamolo meglio!

Endpoint Management. Definiamolo meglio! Il 2020 è stato un anno molto difficile. Diamo quindi uno sguardo alle tendenze del 2021 in ambito sicurezza degli endpoint per capire che

Network Monitoring. Make it easy!

Network Monitoring. Make it easy! Gli amministratori di rete sono responsabili del funzionamento quotidiano delle reti di computer presso aziende di qualsiasi dimensione. Il loro c

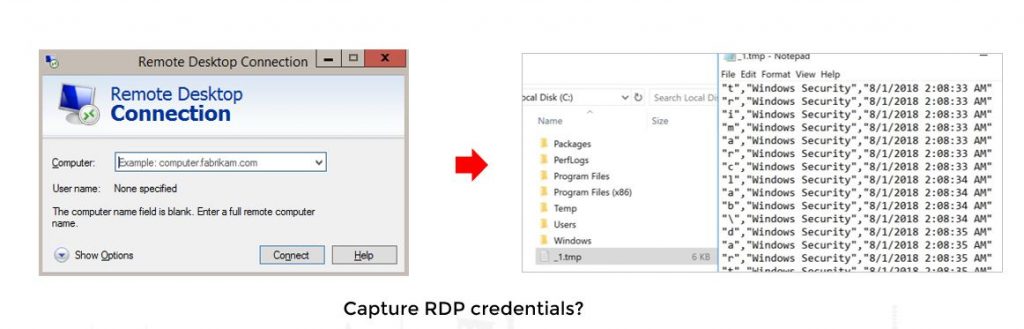

Credential dumping. Windows sotto attacco.

Credential dumping. Windows sotto attacco. La maggior parte delle volte, nelle minacce al panorama della sicurezza informatica non si utilizzano tecniche e strumenti avanzati per i

ITOM basics. Process monitoring.

ITOM basics. Process monitoring. Il monitoraggio delle prestazioni dell’infrastruttura server è fondamentale per qualsiasi organizzazione. Sebbene metriche come salute e dis

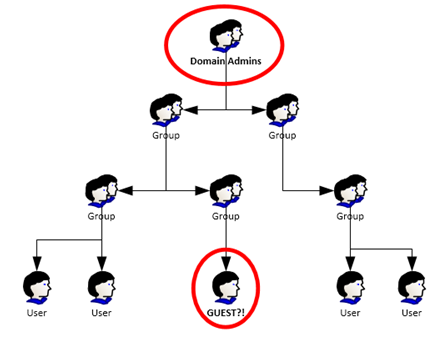

Group membership. Perché sono cruciali?

Group membership. Perché sono cruciali? I security groups creano o distruggono la tua sicurezza IT. Le appartenenze ai gruppi sono responsabili dell’accesso amministrativo a

Wake on LAN. Usiamolo correttamente!

Wake on LAN. Usiamolo correttamente! Il Wake on LAN (WOL) è una soluzione ideale per molti amministratori di rete per garantire una risorsa IT senza interruzioni. L’avvio re

Adrozek. Nuovi malware crescono!

Adrozek. Nuovi malware crescono! Adrozek è un malware che apporta modifiche “dannose”al browser. Se installato sui computer degli utenti, li infetta con adware. Questo partico

DCShadow. IT sotto attacco!

DCShadow. IT sotto attacco! Parleremo oggi di una nuova minaccia per la sicurezza informatica. Si tratta di un attacco avanzato al controller di dominio (DC) Active Directory (AD)

Storage problems. L’aiuto di OpManager.

Storage problems. L’aiuto di OpManager. I dati nell’organizzazione aziendale raddoppiano quasi ogni anno. L’incremento a questo ritmo richiede un aumento della capacità

Web Threats. Rafforza il tuo browser!

Web Threats. Rafforza il tuo browser! La pandemia COVID-19 ha portato molte aziende a spostare una buona parte della propria forza lavoro in remoto. Per le aziende che hanno già a