Desktop Central, proteggi più facilmente la tua rete!

Il focus della tua azienda è rivolto a migliorare la sicurezza su eventuali minacce causate dalle vulnerabilità dei sistemi operativi? Vuoi abbattere i costi che questi “potent

Sfidando i cyber attacks – seconda puntata

Regole e Limiti: stabilire le regole e impostare i limiti. Fornire accessi amministrativi senza un adeguato controllo, è un invito a perpetrare violazioni! Diverse ricerche hanno

Sfidando i cyber attacks!

Cybercrime, tematica scottante e che tiene le aziende con il fiato sospeso. Siamo sicuri che quello che facciamo è sufficiente a proteggere i nostri preziosi dati sensibili? Il 20

Mobile Device Manager Plus: 5 vantaggi dell’MDM Cloud Based

Il cloud segna una svolta fondamentale per il settore IT, permette di ottimizzare storage e operazioni sui dati. Ecco, in sintesi, alcuni vantaggi della soluzione MDM (Mobile Devic

Applicazioni indesiderate? Rischi e precauzioni per l’IT

Il settore IT ha il difficile compito di limitare l’uso di determinate applicazioni . C’è sempre più frequentemente il problema di dover proteggere le informazioni sensib

SIEM? Un aiuto contro gli hacker! – seconda puntata

Vi sarete resi conto di come il SIEM (security information and event management) è un vero e proprio modo di approcciare alla gestione della sicurezza in ambito IT. Il principio d

SIEM? un aiuto contro gli hacker!

Nei mesi passati abbiamo assistito al record di attacchi malware e APT (Advanced Persistent Threat) a livello mondiale che hanno messo a rischio anche le più potenti aziende speci

IT outsourcing: come renderlo sicuro – 2 puntata

Controlli di sicurezza “Preventive & Detective” attraverso un approccio automatizzato Per superare le minacce alla sicurezza derivanti dall’outsourcing, le aziende devono

IT outsourcing: come renderlo sicuro

Molte aziende, esternalizzano in parte o completamente i loro servizi IT a fornitori di terze parti per vari motivi: risparmio sui costi di gestione, maggiori competenze, rapidità

ADDM, come può aiutarci?

In un contesto tecnologico caratterizzato da alta competitività, complessità, dinamismo, cicli di vita sempre più brevi, i cambiamenti in ambito IT oltre ad essere costanti, son

NMS: come ridurre il downtime – 2 puntata

Ecco altri due piccoli suggerimenti che vi aiuteranno a ridurre i “tempi morti” sulla vostra rete a vantaggio della produttività! Automatizzare le attività di routine

NMS: come ridurre il downtime

Aziende di ogni settore, hanno ogni anno grosse perdite di fatturato o produttività a causa delle scarse o basse performance della rete. Uno studio di Gartner del 2014, mette in e

BYOD: proteggi la tua azienda!

Uno studio rivela come, l’incremento del lavoro “mobile” ha contribuito a rendere inadeguate le politiche di sicurezza adottate fino ad oggi dalle aziende. Il crescente utili

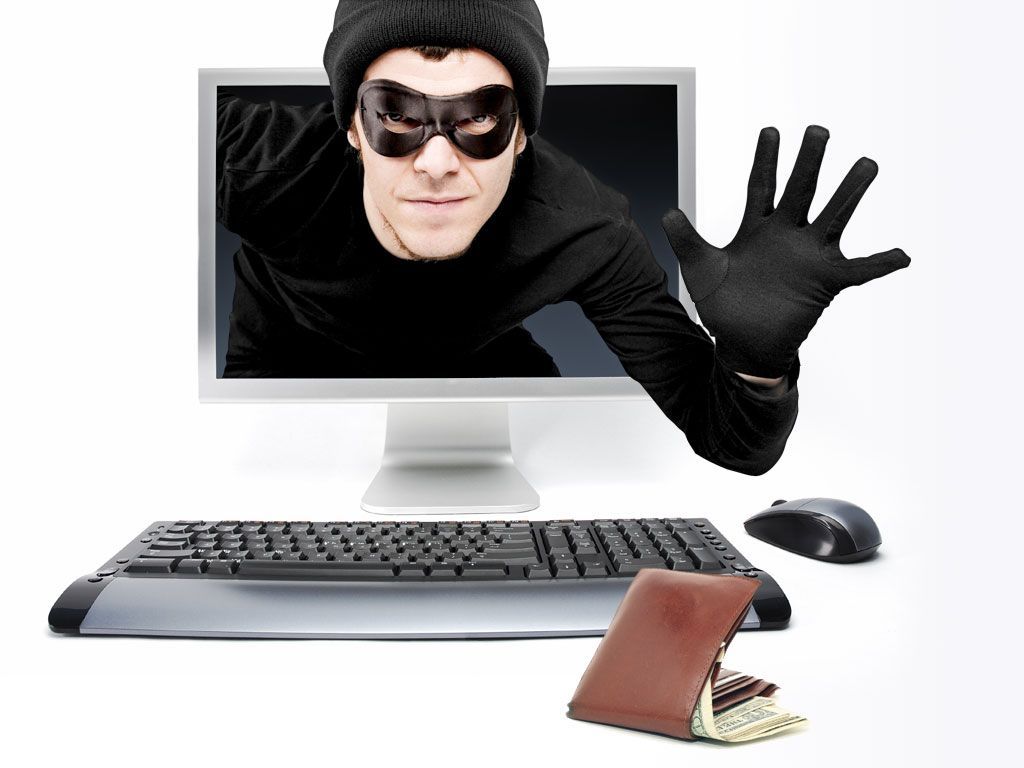

Combatti il furto di identità!

Nessuno è al sicuro sulle strade virtuali del cyber world e, le violazioni alla sicurezza, sono abbastanza frequenti da ricordarci che esistono! Ultimamente, le agenzie federali n

Il presente e il futuro del Mobile Device Management

Quando Steve Jobs ha lanciato l’iPhone nel gennaio 2007, ha segnato la nascita di una nuova era nel campo della tecnologia mobile. La rivoluzione del Mobile da allora ha fatto mo