Healthcare cybersecurity. Save the data!

Healthcare cybersecurity. Save the data!

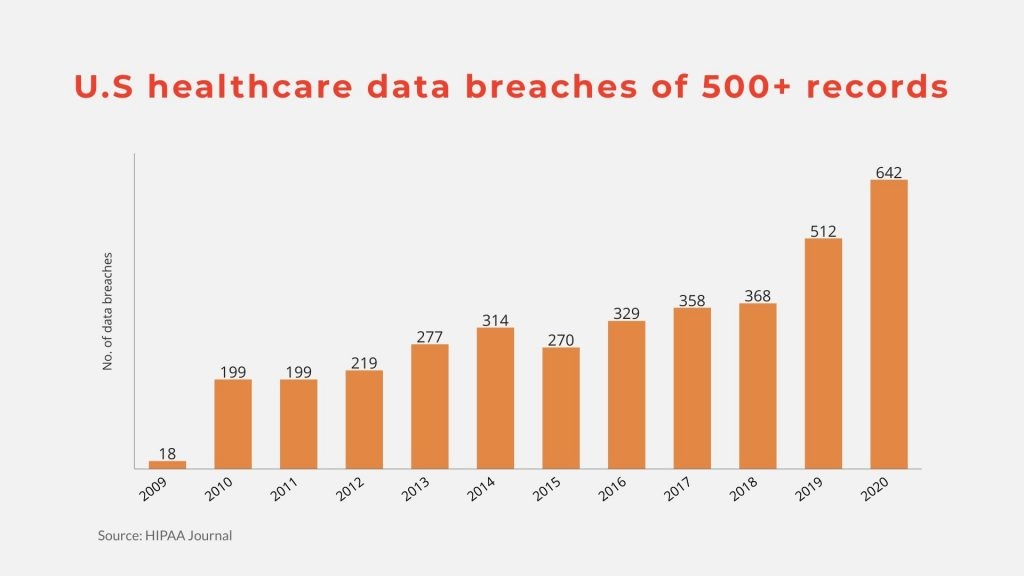

L’HIPAA Journal ha riferito che “il 2020 è stato l’anno peggiore in assoluto per le violazioni dei dati nel settore sanitario”. Solo negli Stati Uniti, sono state segnalate 642 violazioni dei dati in cui il numero di record rubati ha superato 500 e in totale sono state esposte quasi 29,3 milioni di cartelle cliniche.

Healthcare cybersecurity. The biggest threat.

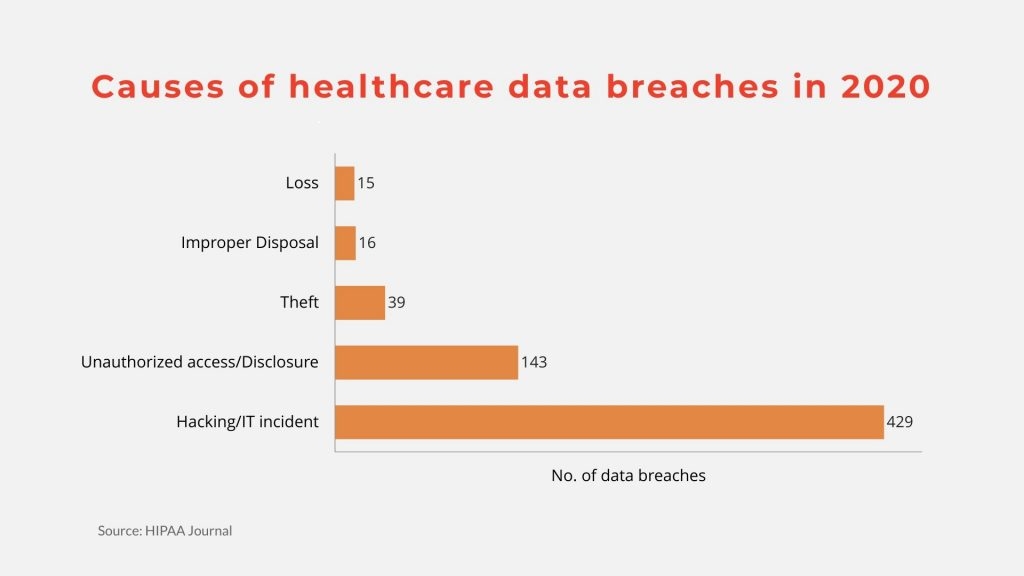

In un anno in cui il mondo era concentrato sul settore sanitario, lo erano anche gli hacker! Sebbene ci fossero numerose cause per le violazioni dei dati sanitari segnalate nel 2020, le prime tre sono state:

- Ransomware e phishing.

- Accesso o divulgazione non autorizzati.

- Furto di dati.

Incident IT come ransomware e phishing hanno contribuito a un enorme 91,99% delle cartelle cliniche violate. Nel 2020 si è registrato un aumento del 25% del numero di attacchi ransomware mirati alla sanità. Infatti, nell’ottobre 2020, FBI, CISA e HHS hanno emesso congiuntamente un avviso di alto livello sull’aumento del ransomware TrickBot, Ryuk e BazarLoader varianti destinate a ospedali e operatori sanitari statunitensi. Questi attacchi hanno portato all’esposizione di informazioni sanitarie protette elettroniche (ePHI) come storie mediche, informazioni sui pazienti, numeri di previdenza sociale, dettagli dell’assicurazione sanitaria e informazioni finanziarie.

Healthcare cybersecurity. Secure healthcare data.

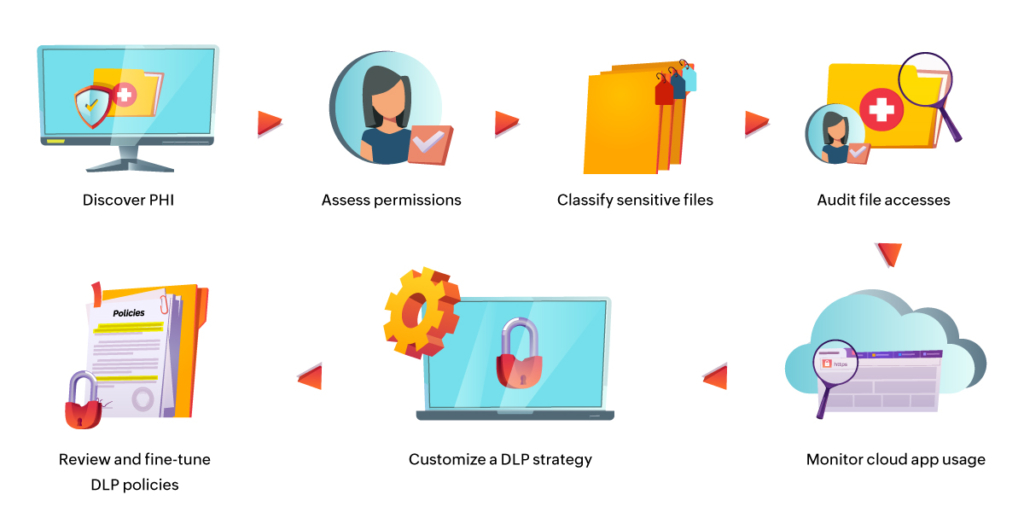

Il report sul costo della violazione dei dati del 2020 ha rilevato che una cartella sanitaria smarrita o rubata costa 429 dollari, ben al di sopra della media intersettoriale di 150. Essendo nel settore più colpito dalle violazioni dei dati, le organizzazioni sanitarie dovrebbero seguire questo piano in sei fasi per proteggere i propri dati.

Healthcare cybersecurity. Six Tips.

Cerca ePHI nel tuo archivio. Utilizza metodi come la corrispondenza delle parole chiave e la corrispondenza dei modelli per eseguire la scansione dei tuoi archivi di archiviazione di file per ePHI. Crea e mantieni un inventario dettagliato dei dati più sensibili della tua organizzazione pianificando scansioni di individuazione dei dati a intervalli regolari.

Valutare i rischi associati all’eFI immagazzinato. Analizza sensibilità, l’ubicazione e rischiosità dei dati. I permessi che gli utenti hanno su di esso e altri parametri critici per valutarne la vulnerabilità. Correggere, seguire modelli con privilegi minimi e garantire che le informazioni siano archiviate solo in posizioni sicure.

Classificare i file contenenti dati sanitari. Migliora l’efficacia dei sistemi di monitoraggio e risposta agli incident classificando i file contenenti ePHI. Si consiglia di implementare uno strumento che esegue la classificazione insieme alla scoperta dei dati.

Controlla tutti gli accessi ai file sensibili. Report sugli utenti che accedono a file critici per sapere chi ha avuto accesso ai dati sanitari, quando e da dove. Rileva attacchi ransomware utilizzando profili di avviso basati su soglie e una libreria aggiornata di tipi di file ransomware noti. Esegui script personalizzati per arrestare le macchine infette e arrestare l’avanzamento del malware, mitigando così i danni.

Monitora i caricamenti e i download dei dati. Monitora l’utilizzo delle applicazioni cloud tra gli endpoint e monitora i caricamenti, i download e altre attività degli utenti sulle piattaforme di archiviazione cloud.

Implementa una strategia di prevenzione della perdita di dati (DLP). Utilizza criteri DLP personalizzati per rilevare e bloccare i tentativi di trasferimento di file dannosi a dispositivi di archiviazione esterni e applicazioni web. Questo e-book gratuito contiene informazioni su come scegliere uno strumento DLP e perfezionare la tua strategia DLP.

Healthcare cybersecurity. Analyze.

Soprattutto, analizza gli incidenti identificati dal tuo strumento DLP e regola la discovery dei dati e le policy di risposta DLP secondo necessità. Potrebbe essere necessario restringere le regole di rilevamento dei dati per ridurre i falsi positivi, ampliare l’ambito delle politiche di prevenzione delle perdite per ridurre i falsi negativi o regolare altri parametri per garantire che rimangano in linea con i mutevoli scenari di minaccia.

Healthcare cybersecurity. DataSecurity Plus.

ManageEngine DataSecurity Plus è una piattaforma di sicurezza e visibilità dei dati unificata. Esegue il controllo e analisi dei file, la valutazione del rischio dei dati, la prevenzione delle fughe di dati e la protezione del cloud. Aiuta gli utenti a individuare e classificare automaticamente i file contenenti eFI. Identifica anche le vulnerabilità dei permessi dei file, controlla l’attività degli utenti nei file critici e previene la fuga di dati sensibili attraverso gli endpoint. Insieme, queste funzionalità garantiscono una protezione completa dei dati sanitari a riposo, in uso e in movimento. Scarica subito la versione demo https://www.manageengine.it/data-security/ e se vuoi maggiori informazioni contatta gli specialisti di Bludis allo 0643230077 o invia una e-mail a sales@bludis.it