AD360. Best Identity and Access Management Vendor.

AD360. Best Identity and Access Management Vendor. Siamo lieti di annunciare che ManageEngine ha ricevuto il premio Best Identity and Access Management Vendor of the Year Award per

Hybrid infrastructure. Come ottimizzarla.

Hybrid infrastructure. Come ottimizzarla. Da quando è nato il detto “le identità sono il nuovo perimetro”, le aziende hanno iniziato a espandere le proprie capacità

Cyber insurance. Perché ne hai bisogno.

Cyber insurance. Perché ne hai bisogno. L’allarmante aumento degli attacchi informatici in tutto il mondo, conferma che nessuna azienda è immune alle minacce informatiche.

Healthcare organizations. Come proteggerle.

Healthcare organizations. Come proteggerle. Dall’inizio della pandemia, c’è stato un aumento del volume di dati sensibili dei pazienti archiviati ed elaborati dalle or

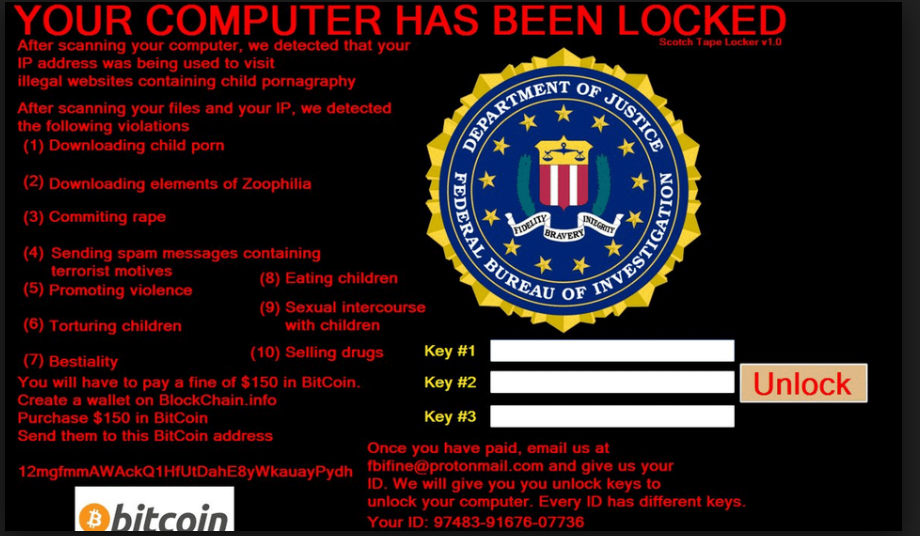

Ransomware attack. Come fermarli.

Ransomware attack. Come fermarli. Ransomware attack. Continuano a far tremare le aziende di tutto il mondo, molti di loro sfruttano Active Directory (AD). Tecnologia cruciale che c

Cyberattacks. SMB più vulnerabili.

Cyberattacks. SMB più vulnerabili. I dettagli sui Cyberattacks (attacchi informatici) alle piccole e medie imprese (PMI) potrebbero essere poco considerati. Numerosi report e sond