Secure Gateway. Quando è utile.

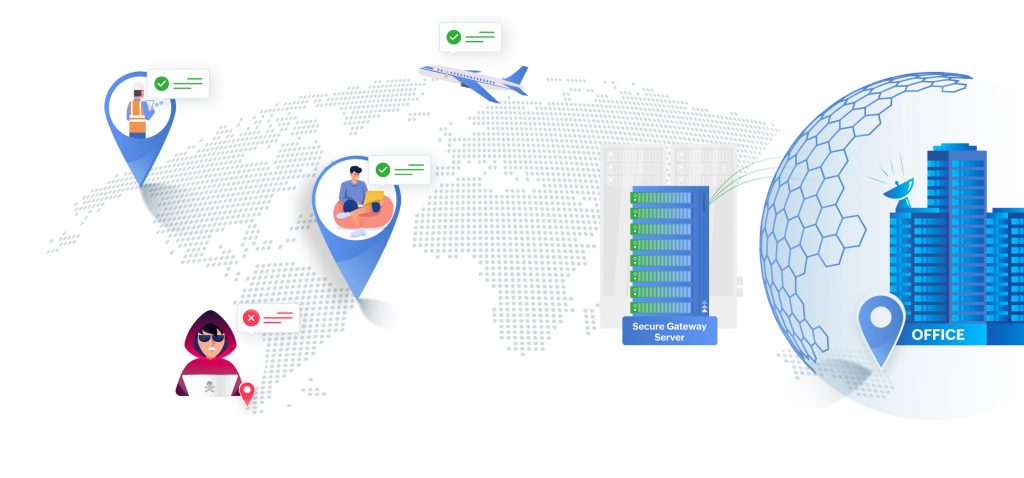

Secure Gateway. Quando è utile. Secure Gateway Server (SGS). Si utilizza quando si dispone di dispositivi da gestire in una posizione diversa. Oppure se si dispone di dispositivi

Prevention. What the sysadmin misses.

Prevention. What the sysadmin misses. Un amministratore di sistema è spesso concentrato sulla manutenzione del sistema e l’amministrazione degli utenti. Quando si è impegna

Ransomware attacks. Come evitarli.

Ransomware attacks. Come evitarli. Il 2021 ha portato una nuova ondata di attacchi informatici. Si sono rivelati estremamente dannosi per l’era della digitalizzazione. In par

2FA. Ora più che mai!

2FA. Ora più che mai! Le password sono state, sin dagli albori di Internet, il custode dei nostri dati personali. Sebbene le password possano ancora mantenere la maggior parte del

WWDC21 update. Aiutiamo l’Admin!

WWDC21 update. Aiutiamo l’Admin! Gli aggiornamenti iOS, iPadOS e tvOS 15 rilasciati il mese scorso hanno fornito alcuni notevoli miglioramenti alla sicurezza e alla privacy intro

Windows 11. Benvenuto!

Windows 11. Benvenuto! Windows 11. Microsoft ha presentato il 24 giugno 2021 Windows 11. Sarà ufficialmente disponibile il 5 ottobre 2021. Microsoft ha condiviso la versione beta

Endpoint Management. Definiamolo meglio!

Endpoint Management. Definiamolo meglio! Il 2020 è stato un anno molto difficile. Diamo quindi uno sguardo alle tendenze del 2021 in ambito sicurezza degli endpoint per capire che

Adrozek. Nuovi malware crescono!

Adrozek. Nuovi malware crescono! Adrozek è un malware che apporta modifiche “dannose”al browser. Se installato sui computer degli utenti, li infetta con adware. Questo partico