IAM strategy. Miglioriamola!

IAM strategy. Miglioriamola! Il 9 marzo 2021, Verkada, una società di software specializzata nella realizzazione di telecamere di sicurezza per il monitoraggio del controllo degli

Azure Security. Come migliorarla.

Azure Security. Come migliorarla. “Where necessity speaks, it demands”. Questo vecchio detto sembra particolarmente adatto in questo momento con la pandemia che costringe le az

Life cycle management. Security improvement.

Life cycle management. Security improvement. Quanto è importante il Life cycle management. Una gran parte della rete aziendale odierna è costituita da endpoint mobili: laptop, ta

Credential dumping. Windows sotto attacco.

Credential dumping. Windows sotto attacco. La maggior parte delle volte, nelle minacce al panorama della sicurezza informatica non si utilizzano tecniche e strumenti avanzati per i

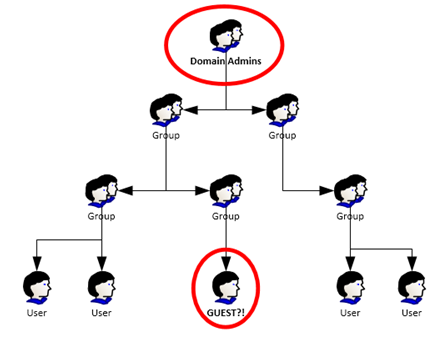

Group membership. Perché sono cruciali?

Group membership. Perché sono cruciali? I security groups creano o distruggono la tua sicurezza IT. Le appartenenze ai gruppi sono responsabili dell’accesso amministrativo a