Active Directory. Practical approach.

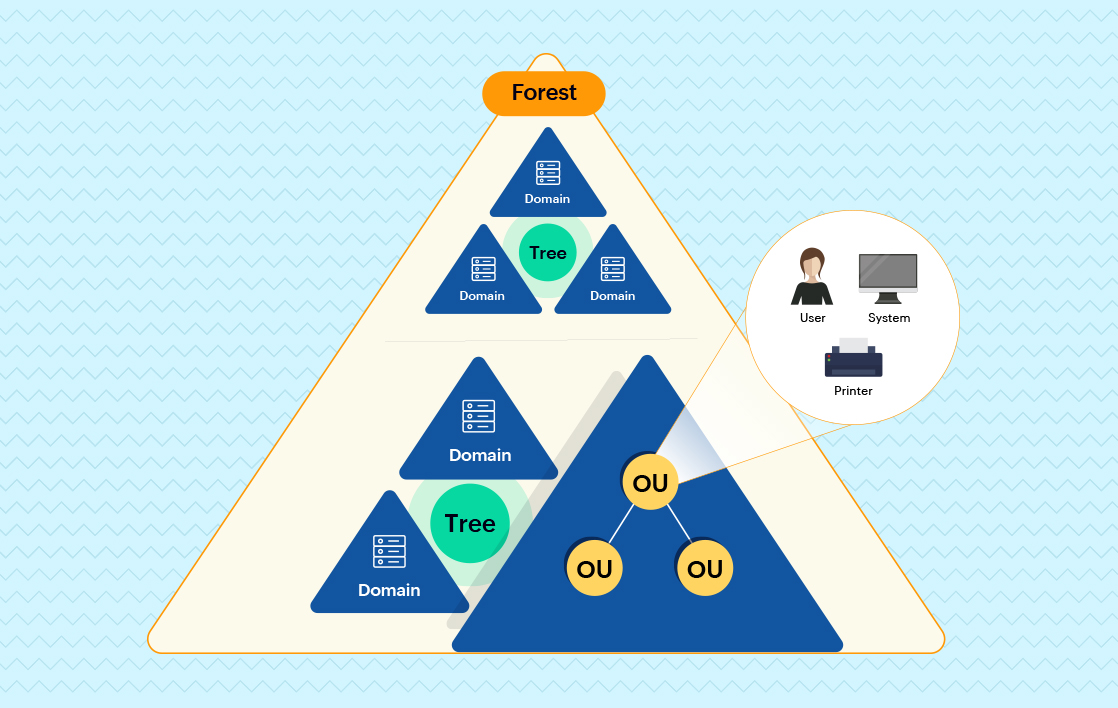

Active Directory. Practical approach. Active Directory Domain Services (AD DS). Il tradizionale on-premises domain service offerto da Microsoft. È il componente principale e serve

Secure IAM. Come fare.

Secure IAM. Come fare. Secondo Business Insider, l’80% delle persone rinuncia ai buoni propositi per il nuovo anno entro i primi 30 giorni. Non lasciare che anche i tuoi obie

Healthcare organizations. Come proteggerle.

Healthcare organizations. Come proteggerle. Dall’inizio della pandemia, c’è stato un aumento del volume di dati sensibili dei pazienti archiviati ed elaborati dalle or

ADSelfService Plus 2021. Enhancements.

ADSelfService Plus 2021. Enhancements. Il nuovo anno si avvicina, possiamo riassumere funzionalità e migliorie su ADSelfService Plus nel 2021. La soluzione integrata per la gestio

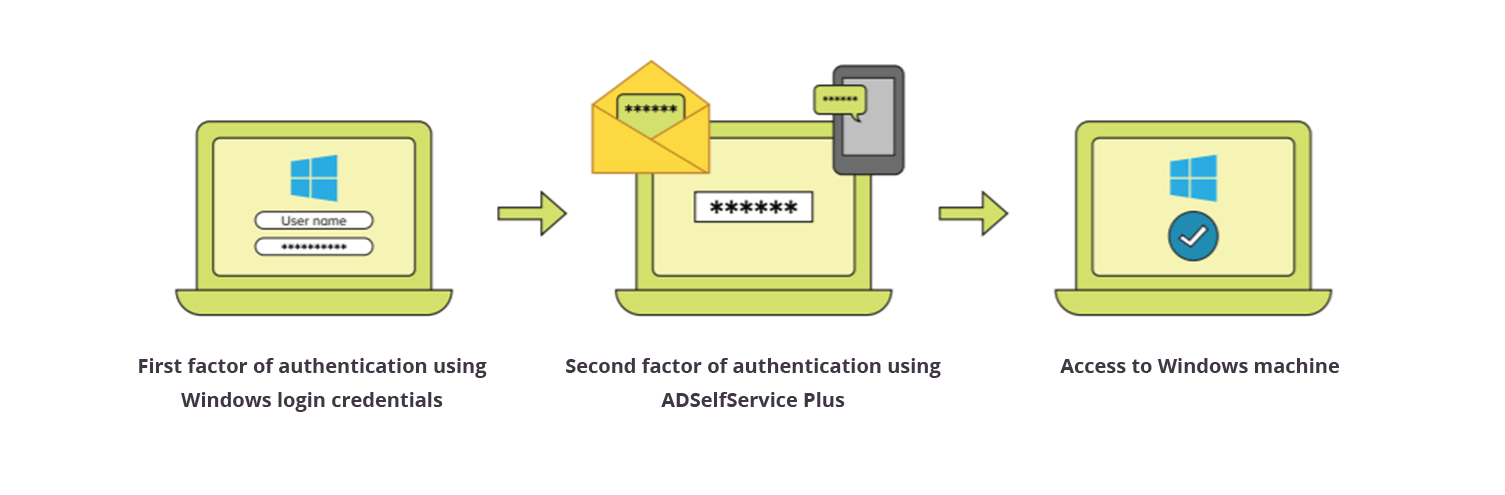

MFA. Proteggi la tua azienda!

MFA. Proteggi la tua azienda! Molte aziende che utilizzano Microsoft Exchange sono rimaste scioccate quando Microsoft ha annunciato che un gruppo di hacker ha avuto accesso agli ac

Cyberattacks. SMB più vulnerabili.

Cyberattacks. SMB più vulnerabili. I dettagli sui Cyberattacks (attacchi informatici) alle piccole e medie imprese (PMI) potrebbero essere poco considerati. Numerosi report e sond