MFA. Proteggi la tua azienda!

MFA. Proteggi la tua azienda!

Molte aziende che utilizzano Microsoft Exchange sono rimaste scioccate quando Microsoft ha annunciato che un gruppo di hacker ha avuto accesso agli account di posta elettronica tramite vulnerabilità nel software di posta elettronica Exchange Server. Il gruppo ha cercato di ottenere informazioni da appaltatori della difesa, scuole e altri istituti negli Stati Uniti. Le aziende di tutto il mondo utilizzano Exchange come soluzione di posta elettronica e Outlook sul Web, o Outlook Web Access (OWA). Consente agli utenti aziendali di accedere alla posta elettronica, ai calendari, alle attività e ai contatti aziendali da Exchange Server direttamente dai browser Web. Con OWA che fornisce un accesso diretto a informazioni sensibili e talvolta riservate, è fondamentale che l’accesso tramite OWA sia protetto.

L’accesso OWA è autenticato inserendo un nome utente e una password. Questo non scoraggia gli attacchi avanzati basati su credenziali che si stanno diffondendo da diverso tempo. Il vicepresident di Microsoft ha attribuito alle credenziali esposte la causa dell’attacco informatico a Exchange.

MFA. Come proteggere OWA.

ManageEngine ADSelfService Plus, supporta l’autenticazione a più fattori per OWA. Utilizzando ADSelfService Plus, le aziende possono implementare fattori di autenticazione aggiuntivi oltre al metodo di autenticazione basato su credenziali esistente e rafforzare gli accessi sia a OWA che all’interfaccia di amministrazione di Exchange (EAC).

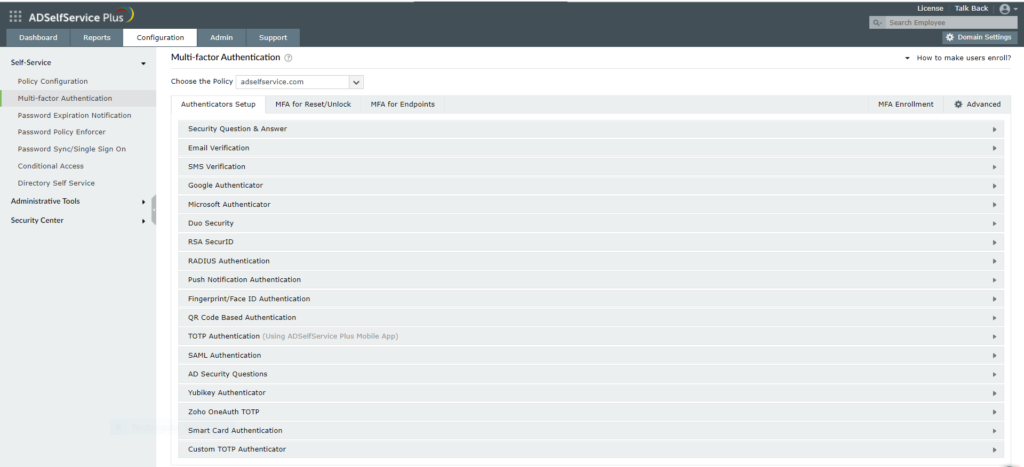

ADSelfService Plus supporta più di 15 metodi di autenticazione tra cui biometria, Microsoft Authenticator, passcode monouso Zoho OneAuth e autenticazione basata su codice QR. È possibile implementare fino a tre fattori di autenticazione durante un login OWA creando una solida protezione contro gli hack.

MFA. Come funziona?

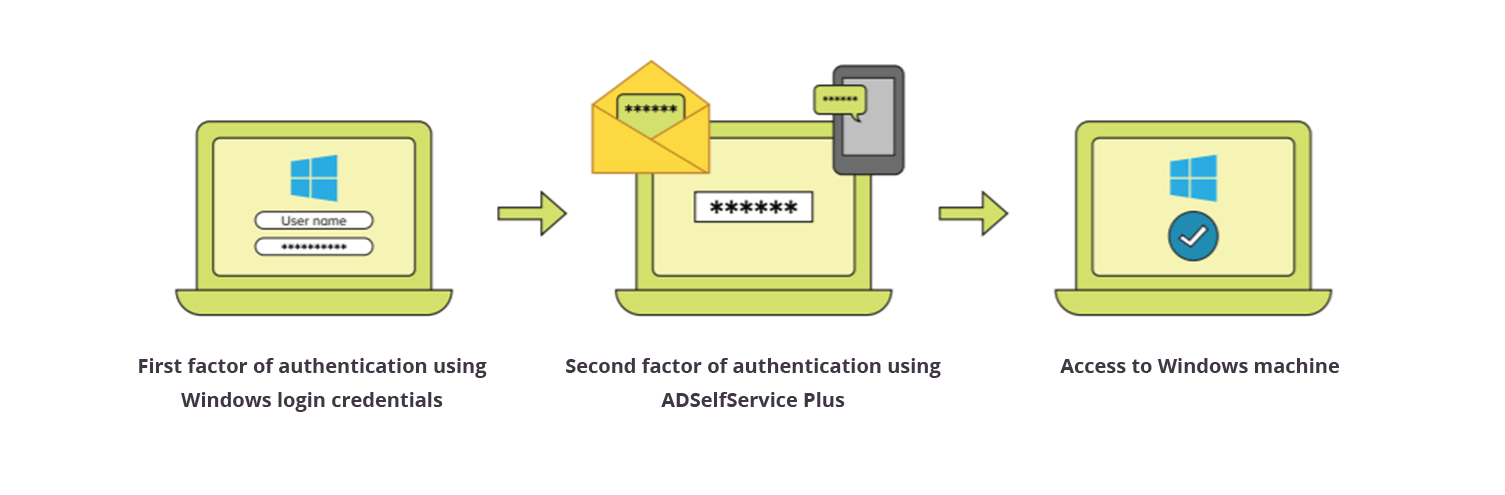

Una volta che MFA è configurato per gli accessi OWA, ecco come procede il processo di accesso:

- L’utente apre la pagina di accesso OWA o EAC e immette il nome utente e la password del dominio Active Directory.

- Una volta autenticate le credenziali, vengono caricati i metodi MFA configurati in ADSelfService Plus.

- L’utente deve dimostrare la propria identità utilizzando questi metodi e, in caso di successo, gli è consentito l’accesso a OWA e EAC.

Perché ADSelfService Plus è un gradino sopra gli altri fornitori di MFA

- Configurazione flessibile: abilita metodi di autenticazione specifici per utenti appartenenti a domini, gruppi e unità organizzative specifici.

- Controllo degli accessi basato sul rischio: automatizza le decisioni di controllo degli accessi in base a fattori quali indirizzo IP, ora di accesso, geolocalizzazione e dispositivo utilizzato.

- Proteggi più gateway: MFA protegge non solo l’accesso OWA, ma anche accessi locali e remoti in macchine Windows, macOS e Linux e gli accessi VPN per la sicurezza completa degli endpoint.

Prova subito la versione demo di ADSelfService Plus: https://www.manageengine.it/self-service-password/ e se vuoi maggiori informazioni? Contatta gli specialisti di Bludis! Invia una e-mail a sales@bludis.it o chiamaci allo 0643230077. E per essere sempre aggiornato segui i nostri webinar: https://www.bludis.it/webinar/