Follina Criticity. Enable command line.

Follina Criticity. Enable command line.

Per abilitare il controllo del processo da riga di comando:

- Accedi al server che esegue ADAudit Plus e apri la Group Policy Management Console.

- Dagli oggetti Criteri di gruppo collegati al dominio, identificare ADAuditPlusMSPolicy GPO, clicca con il pulsante destro del mouse su di esso e selezionare Modifica.

- Nell’Editor criteri di gruppo, vai a Configurazione computer > Criteri > Modelli amministrativi > Sistema > Creazione processo di controllo.

- Clicca con il pulsante destro del mouse sull’impostazione Includi riga di comando negli eventi di creazione del processo e selezionare Modifica.

- Nella finestra Includi riga di comando negli eventi di creazione del processo, seleziona Abilitato e clicca su OK.

- Una volta abilitata l’impostazione GPO di cui sopra, i report di Process Tracking di ADAudit Plus visualizzeranno gli eventi relativi a possibili exploit Follina.

Follina Criticity. Check affected computer.

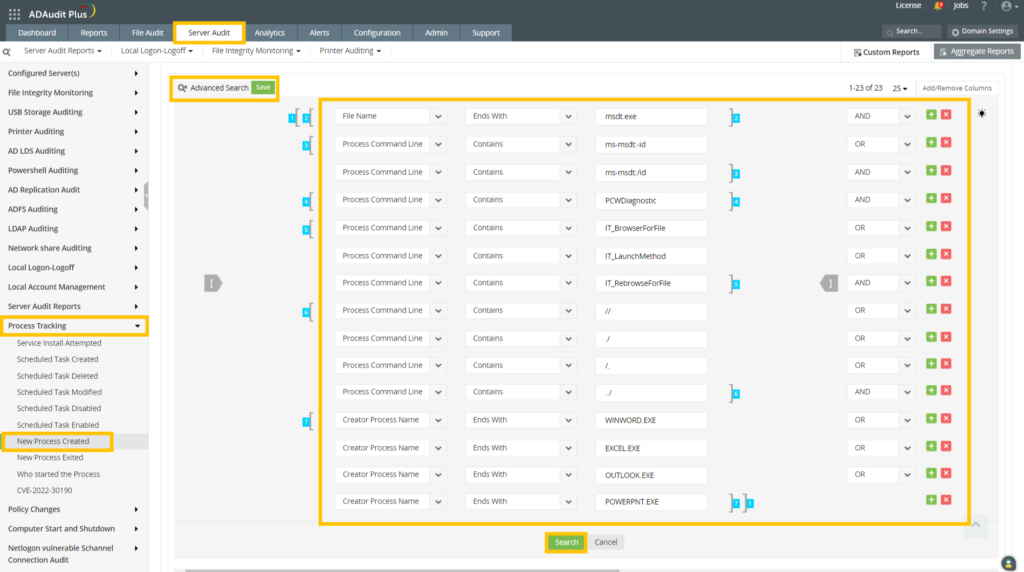

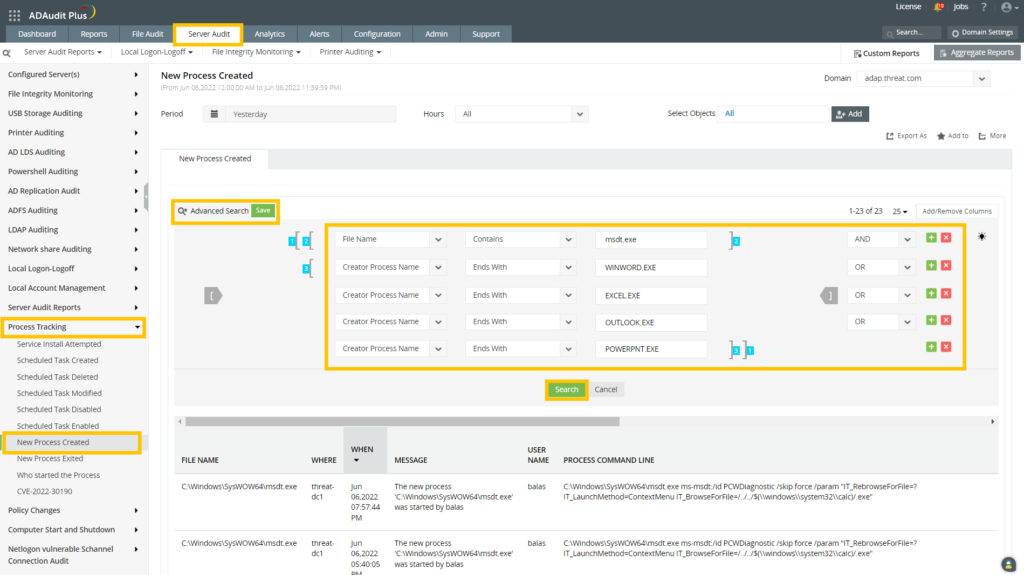

- Accedi alla web console di ADAudit Plus.

- Passa a Server Audit > Process Tracking > New Process Created.

- Nel report, clicca su Advanced Search e aggiungi le regole appropriate corrispondenti al tuo ambiente.

Se in precedenza hai abilitato il controllo dei processi da riga di comando nel tuo ambiente, puoi verificare la presenza di computer interessati aggiungendo il set di regole mostrato nell’immagine seguente:

Se non hai abilitato in precedenza il controllo dei processi da riga di comando nel tuo ambiente, puoi verificare la presenza di computer interessati aggiungendo il set di regole mostrato di seguito:

Dopo aver aggiunto le regole, fai clic su Cerca e troverai l’elenco dei computer interessati da questa vulnerabilità.

Follina Criticity. Real-time alerts.

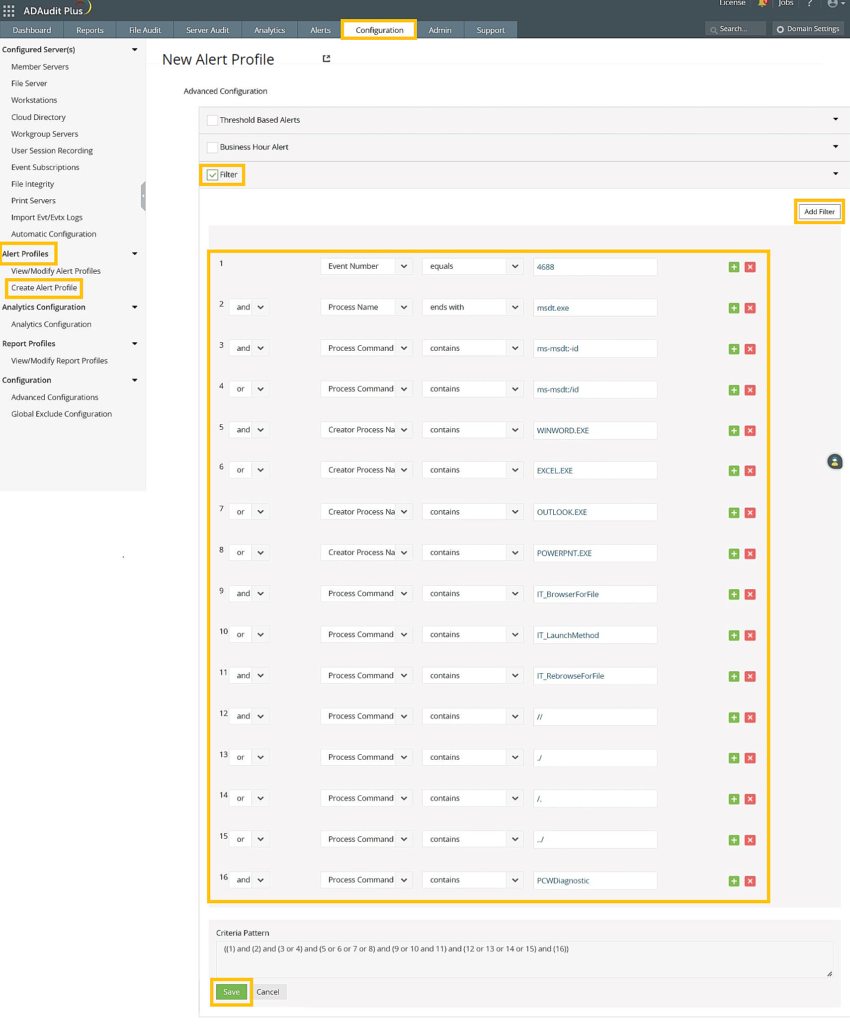

Puoi anche configurare alert profiles per ricevere alert in tempo reale quando gli eventi relativi a questa vulnerabilità vengono registrati in futuro. Per creare un alert profile:

- Accedi alla console web ADAudit Plus.

- Passa a Configurazione > Alert Profile > Create Alert Profile.

- Specificare un Nome e una Descrizione adatti per l’alert profile e selezionarne la Gravità.

- Nel campo Categoria, seleziona Tutto e fai clic sul simbolo “+” a destra.

- Nella schermata pop-up, seleziona il tuo dominio, seleziona Tutto nell’elenco a discesa Categoria, fai clic su Cerca, digita “Tracciamento del processo” e premi Invio.

- Controllare il processo di contrasto per il profilo del rapporto di dominio <selezionato> e fare clic su OK.

- Immettere un messaggio di avviso adatto.

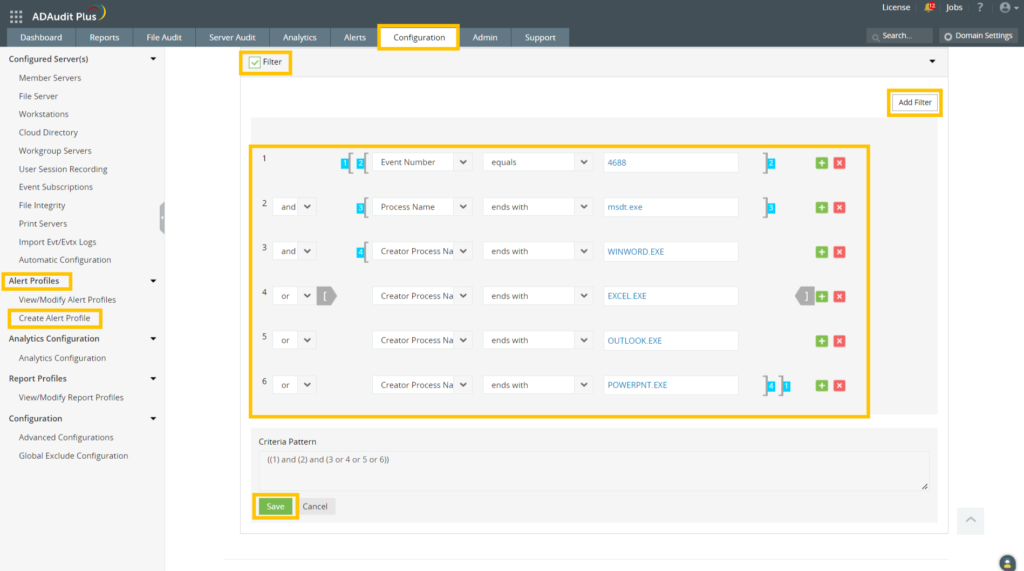

- Nella sezione Configurazione avanzata, seleziona Filtro, fai clic su Aggiungi filtro e aggiungi le regole appropriate corrispondenti al tuo ambiente.

Se in precedenza hai abilitato il controllo dei processi da riga di comando nel tuo ambiente, aggiungi il set di regole mostrato nell’immagine seguente:

Se non hai abilitato in precedenza il controllo dei processi da riga di comando nel tuo ambiente, aggiungi il set di regole mostrato nell’immagine seguente:

- Nella sezione Azioni di avviso, scegli come desideri ricevere il messaggio di avviso (notifiche SMS o e-mail) e configura le impostazioni corrispondenti.

- Fare clic su Salva.

Ora hai impostato correttamente gli alert per ricevere notifiche SMS o e-mail istantanee quando viene rilevato un potenziale tentativo di sfruttamento.

ManageEngine ADAudit Plus.

ADAudit Plus è una soluzione di controllo delle modifiche in tempo reale. Aiuta a mantenere la sicurezza e la conformità di Active Directory, Azure AD, file server, server Windows e workstation. Prova subito la versione demo: https://www.manageengine.it/active-directory-audit/ e se hai bisogno di informazioni contattaci. Invia una e-mail a sales@bludis.it o chiama lo 0643230077