IP Management. Semplificalo con OpUtils.

IP Management. Semplificalo con OpUtils. Gli istituti scolastici stanno ampliando il loro raggio d’azione. Adattano le piattaforme di e-learning e le aule digitali al loro am

Distributed networks. L’aiuto dell’IPAM.

Distributed networks. L’aiuto dell’IPAM. Man mano che le aziende si espandono a livello globale nel regno digitale, il networking distribuito è inevitabile. Per crescere, devo

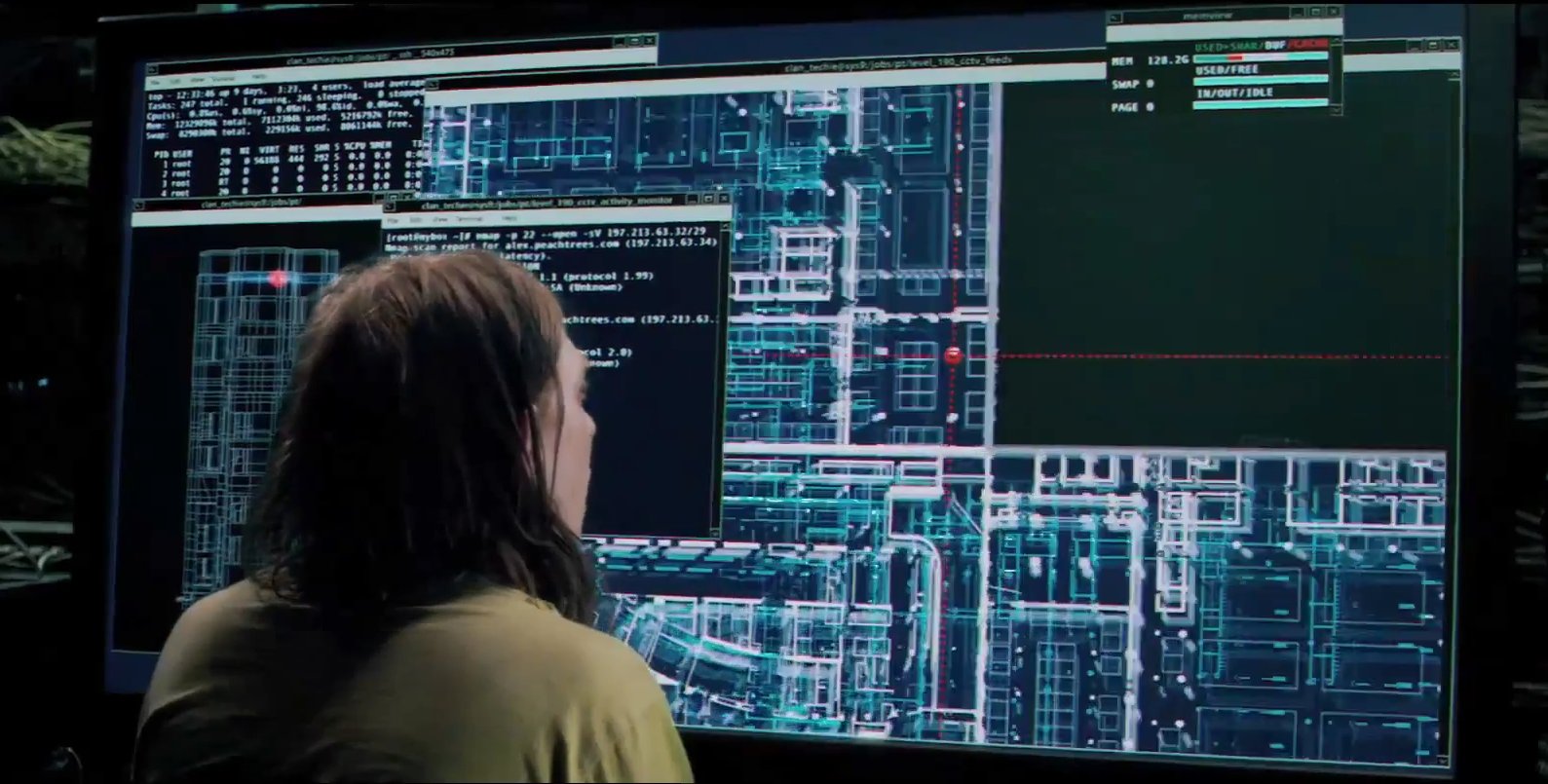

Unauthorized devices. Identifichiamoli!

Unauthorized devices. Identifichiamoli! Unauthorized devices. Identificare e contrassegnare i dispositivi autorizzati e non autorizzati. Il modulo dei dispositivi non autorizzati d

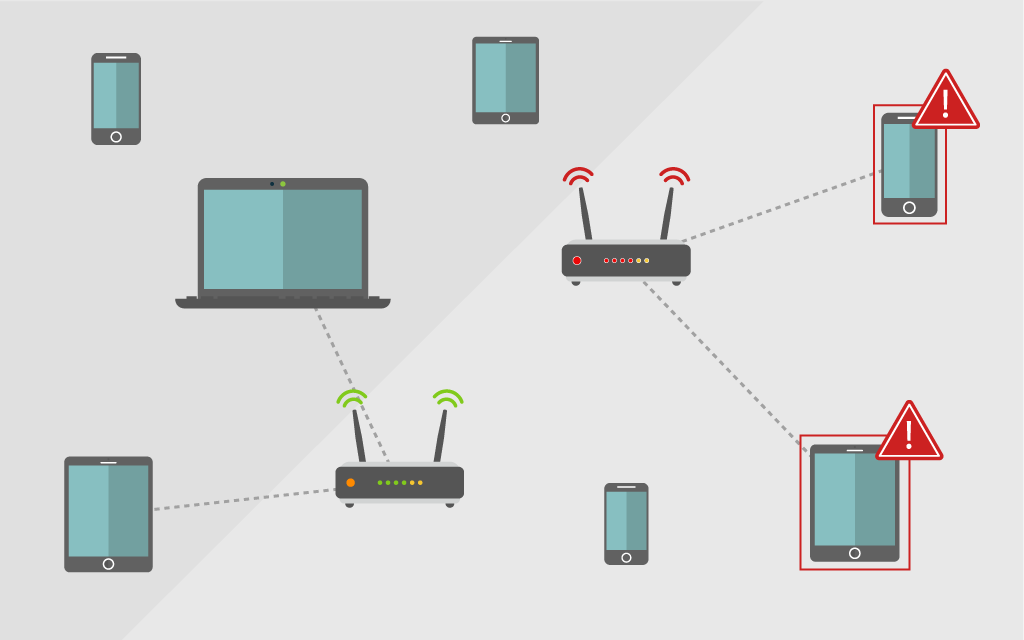

Rogue devices. Come gestirli.

Rogue devices. Come gestirli. Negli ultimi anni, le aziende IT hanno adottato reti IoT, wireless e ibride per rimanere competitive e soddisfare le esigenze dei propri clienti. Tra

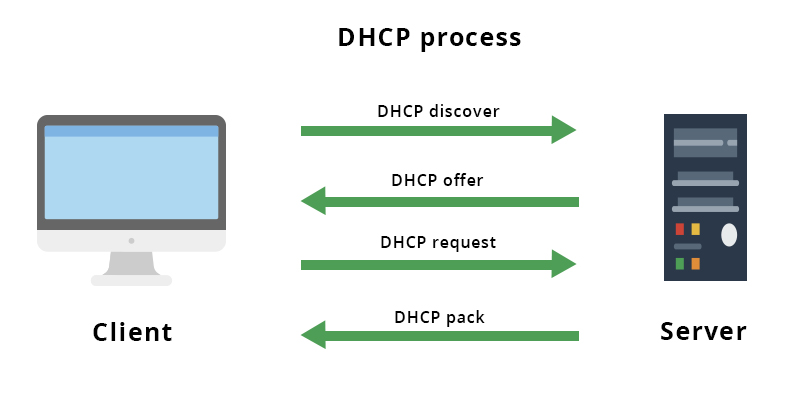

DHCP. Easy con OpUtils.

DHCP. Easy con OpUtils. Nelle complesse infrastrutture IT odierne, i server DHCP (Dynamic Host Configuration Protocol) svolgono un ruolo indispensabile nell’automazione dell&

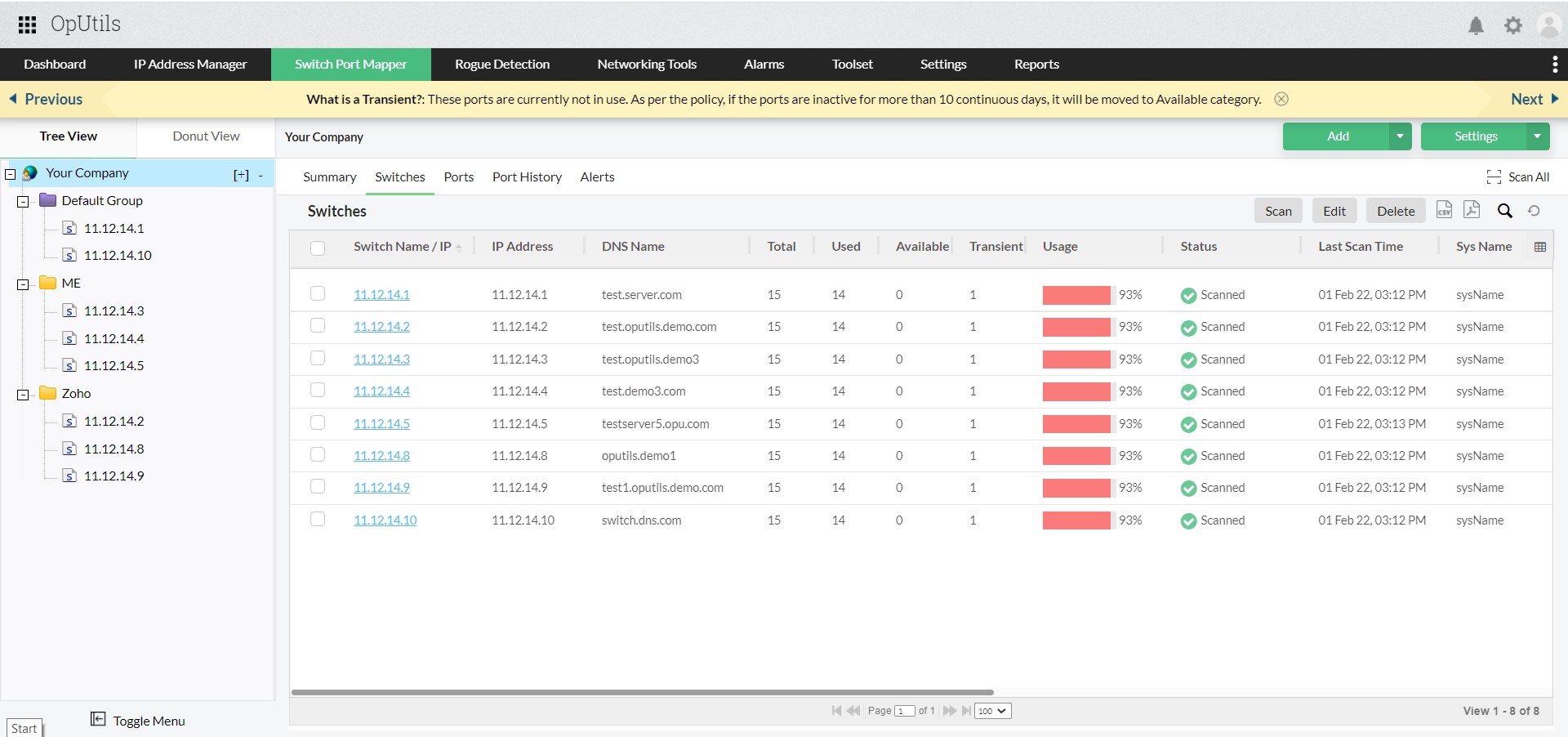

Port threats. Miglioriamo la sicurezza.

Port threats. Miglioriamo la sicurezza. Dall’esporre le vulnerabilità della rete al diventare un passaggio per gli intrusi, le porte aperte possono rappresentare diversi vet

Wake on LAN. Usiamolo correttamente!

Wake on LAN. Usiamolo correttamente! Il Wake on LAN (WOL) è una soluzione ideale per molti amministratori di rete per garantire una risorsa IT senza interruzioni. L’avvio re