Cloud bills. Ottimizza i costi.

Cloud bills. Ottimizza i costi. Le aziende stanno passando al cloud ma i costi sono imprevedibili. Quando si tratta di ottimizzazione dei costi del cloud, ci sono molti strumenti

Security practices. Scuola sicura!

Security practices. Scuola sicura! Abbiamo visto come anche le scuole sono oggetto di attenzione per gli hacker. Ecco un serie di suggerimenti su come migliorare la sicurezza. Impl

Educational institutions. Ransomware victims?

Educational institutions. Ransomware victims? Educational Insitutions. La nuova vittima preferita del ransomware. Gli attacchi ransomware sono aumentati enormemente negli ultimi an

Phishing scams. Come contrastarlo.

Phishing scams. Come contrastarlo. “Hai ereditato una fortuna. Devo trasferirti il denaro. Ho bisogno delle credenziali del tuo conto bancario” Se ti sei mai imbattuto in qualc

DNS failover. I vantaggi.

DNS failover. I vantaggi. I tempi di inattività sono un incubo. Ogni amministratore di rete o app vuole evitarlo in ogni modo. Più lungo è il tempo di inattività, maggiore è i

CPU monitoring. Come gestirla.

CPU monitoring. Come gestirla. Quanto potremmo essere produttivi se potessimo misurare e monitorare i nostri cervelli ed essere allertati ogni volta che li usiamo in modo eccessivo

Password attacks. Come combatterli.

Password attacks. Come combatterli. “Tratta la tua password come il tuo spazzolino da denti. Non permettere a nessun altro di usarlo e prendine uno nuovo ogni sei mesi. – Cliff

Remote work. Come renderlo sicuro.

Remote work. Come renderlo sicuro. Remote work. L’IDSA ha rilevato che il 79% delle imprese ha subito una violazione dell’identità. Sappiamo quanto queste siano importanti

Cryptography. Quanto è importante?

Cryptography. Quanto è importante? “Inserisci la password monouso (OTP) che è stata inviata al tuo numero di cellulare registrato.” La prossima volta che vedi un̵

Change Management. Best Practices.

Change Management. Best Prectices. Infrastruttura in crescita e aumento della complessità. È impossibile gestire manualmente le modifiche alla configurazione. Immagina una rete a

IT CON 2022. Bludis & ManageEngine.

Il 18 e il 20 ottobre Bludis & ManageEngine insieme verso un nuovo IT IT CON 2022. Ottobre si presenta come un mese importantissimo per Bludis, e per tutte quelle realtà azien

WWDC22. Il significato per Apple.

WWDC22. Il significato per Apple. Apple ha segnalato un’interessante serie di aggiornamenti alla sua Worldwide Developers Conference 2022, nota anche come WWDC22. Nuove funzi

Cyber insurance. Perché ne hai bisogno.

Cyber insurance. Perché ne hai bisogno. L’allarmante aumento degli attacchi informatici in tutto il mondo, conferma che nessuna azienda è immune alle minacce informatiche.

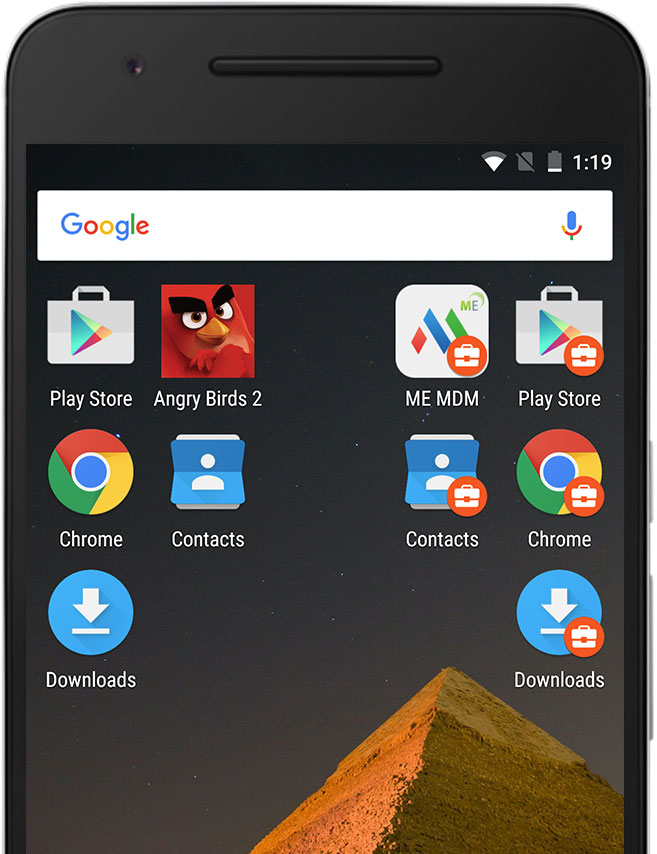

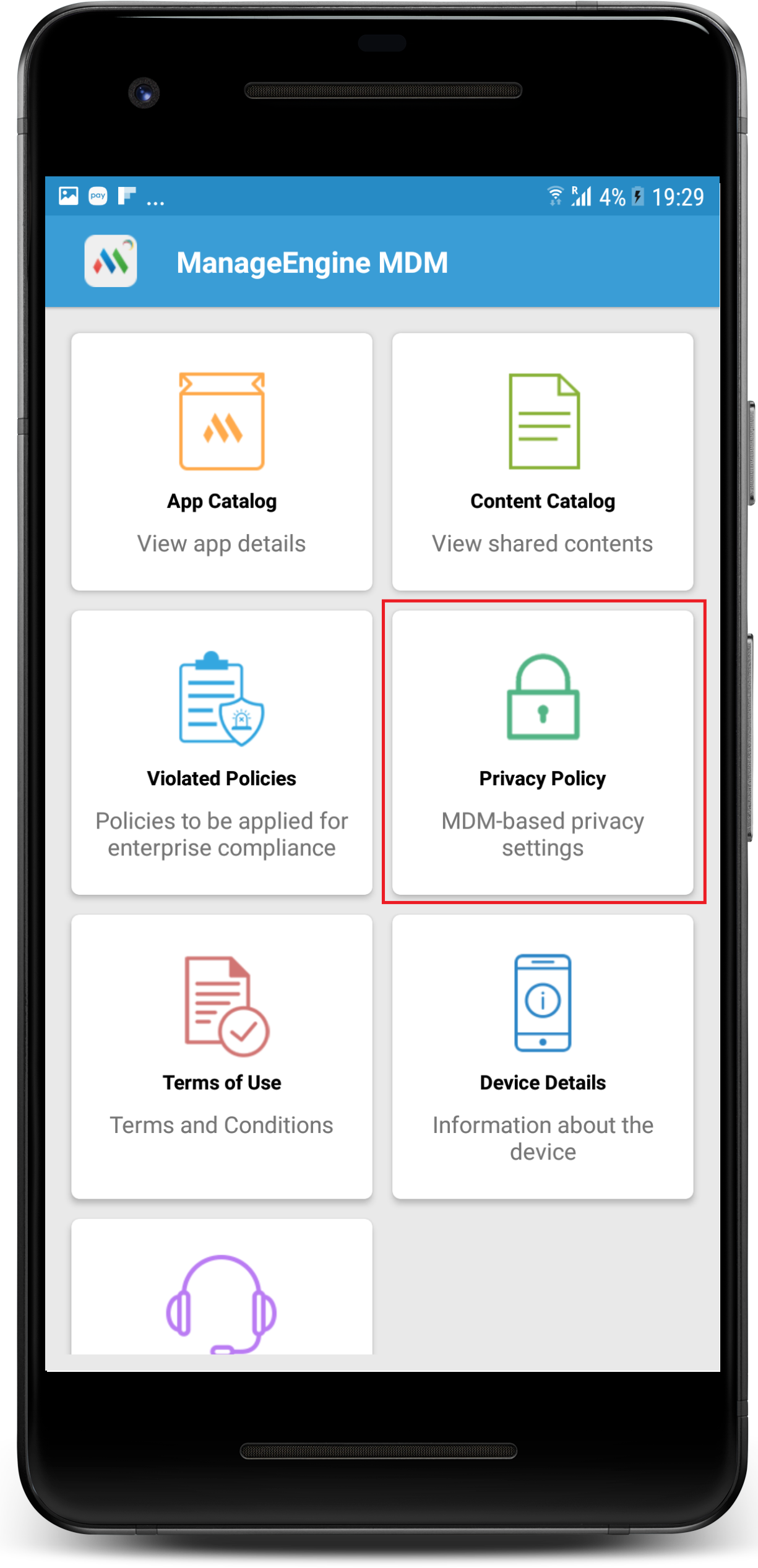

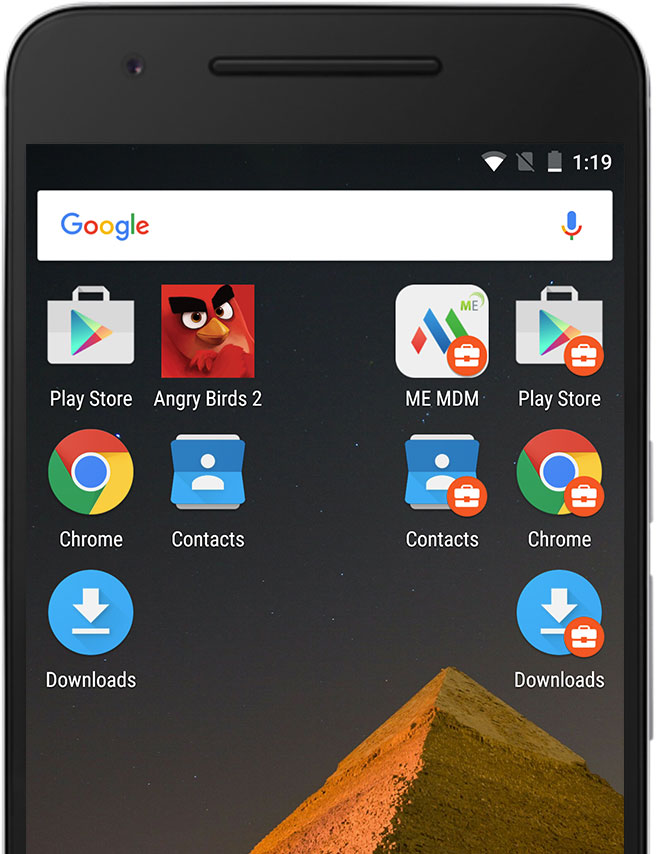

MDM News. Ecco le novità!

MDM News. Ecco le novità! MDM non sarà più un add-on: cosa cambia per gli utenti. Come annunciato in precedenza, Mobile Device Manager non sarà più un add-on. Sarà disponibil

MDM. News da ManageEngine!

MDM. News da ManageEngine! Mobile Device Manager non sarà più un add-on e sarà disponibile in tutte le edizioni di Endpoint Central! Esaltanti news sul fronte ManageEngine garan