NetFlow Analyzer, analisi e sicurezza sulla rete

Il cuore della maggior parte delle aziende è la rete. Con la crescita del social networking, lo streaming video, la tecnologia peer-to-peer, cloud computing e SaaS, si può dire c

Adaptive Security Architecture, migliora la tua sicurezza!

Adaptive Security Architecture: come rendere la tua rete ancora più sicura Secondo una recente indagine, Deloytte ha rilevato che il costo medio di una violazione dei dati per una

ITSM Business Analysis, ora con ManageEngine puoi!

Nuova sfida del vendor indiano al mercato dell’ITSM con ManageEngine Analytics Plus Molte aziende fanno uso di un elevato numero di strumenti per la gestione delle proprie a

MDM e Exchange’s conditional access

MDM e Exchange’s conditional access: come proteggere la tua posta elettronica “mobile” La posta elettronica è un mezzo di comunicazione indispensabile: veloce, mirat

Desktop Central, proteggi più facilmente la tua rete!

Il focus della tua azienda è rivolto a migliorare la sicurezza su eventuali minacce causate dalle vulnerabilità dei sistemi operativi? Vuoi abbattere i costi che questi “potent

Sfidando i cyber attacks – seconda puntata

Regole e Limiti: stabilire le regole e impostare i limiti. Fornire accessi amministrativi senza un adeguato controllo, è un invito a perpetrare violazioni! Diverse ricerche hanno

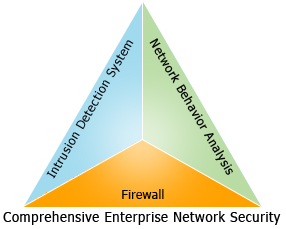

Sfidando i cyber attacks!

Cybercrime, tematica scottante e che tiene le aziende con il fiato sospeso. Siamo sicuri che quello che facciamo è sufficiente a proteggere i nostri preziosi dati sensibili? Il 20

Mobile Device Manager Plus: 5 vantaggi dell’MDM Cloud Based

Il cloud segna una svolta fondamentale per il settore IT, permette di ottimizzare storage e operazioni sui dati. Ecco, in sintesi, alcuni vantaggi della soluzione MDM (Mobile Devic

Applicazioni indesiderate? Rischi e precauzioni per l’IT

Il settore IT ha il difficile compito di limitare l’uso di determinate applicazioni . C’è sempre più frequentemente il problema di dover proteggere le informazioni sensib

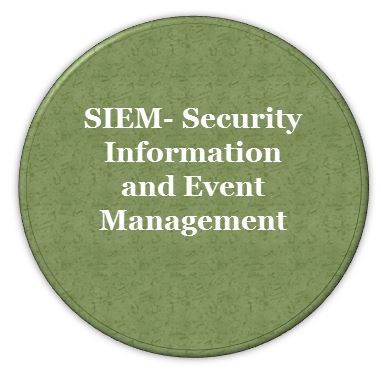

SIEM? Un aiuto contro gli hacker! – seconda puntata

Vi sarete resi conto di come il SIEM (security information and event management) è un vero e proprio modo di approcciare alla gestione della sicurezza in ambito IT. Il principio d

IT outsourcing: come renderlo sicuro – 2 puntata

Controlli di sicurezza “Preventive & Detective” attraverso un approccio automatizzato Per superare le minacce alla sicurezza derivanti dall’outsourcing, le aziende devono

ADDM, come può aiutarci?

In un contesto tecnologico caratterizzato da alta competitività, complessità, dinamismo, cicli di vita sempre più brevi, i cambiamenti in ambito IT oltre ad essere costanti, son