Network outages. Come gestirle.

Network outages. Come gestirle. I tempi di inattività della rete aprono le porte alla perdita di produttività e all’insoddisfazione dei clienti. Possono influire sulla cres

Remote troubleshooting. Facile con MDM.

Remote troubleshooting. Facile con MDM. L’amministratore di sistema svolge un ruolo fondamentale nel reparto IT di ogni azienda. Una delle responsabilità principali che ha è la

Prevention. What the sysadmin misses.

Prevention. What the sysadmin misses. Un amministratore di sistema è spesso concentrato sulla manutenzione del sistema e l’amministrazione degli utenti. Quando si è impegna

Secure IAM. Come fare.

Secure IAM. Come fare. Secondo Business Insider, l’80% delle persone rinuncia ai buoni propositi per il nuovo anno entro i primi 30 giorni. Non lasciare che anche i tuoi obie

Thursday for Data Loss Prevention

Thursday for Data Loss Prevention Bludis dedica il mese di Marzo alla Data Loss Prevention, e lo fa allo scopo di spingere e sensibilizzare verso la protezione del bene più prezio

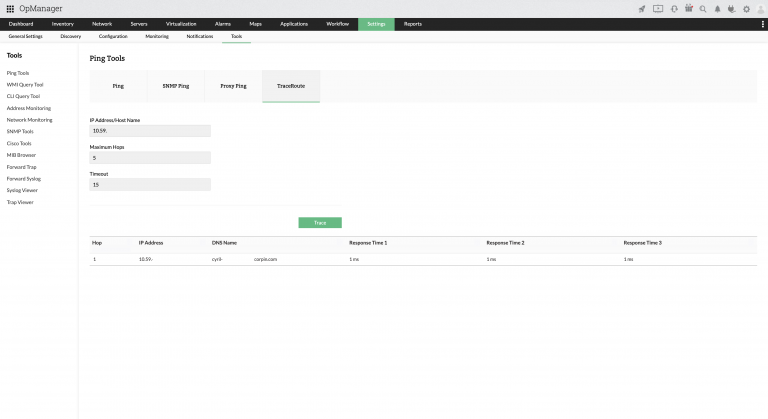

Traceroute software. You need it!

Traceroute software. You need it! La necessità di un monitoraggio approfondito della rete sta crescendo in modo esponenziale man mano che le aziende si espandono. Le crescenti esi

Ransomware attacks. Come evitarli.

Ransomware attacks. Come evitarli. Il 2021 ha portato una nuova ondata di attacchi informatici. Si sono rivelati estremamente dannosi per l’era della digitalizzazione. In par

Healthcare Infrastucture. Come proteggerle.

Healthcare Infrastucture. Come proteggerle. Sei l’amministratore incaricato di fornire servizi IT in un ospedale. Una mattina, tutti i sistemi di monitoraggio al letto del pazien

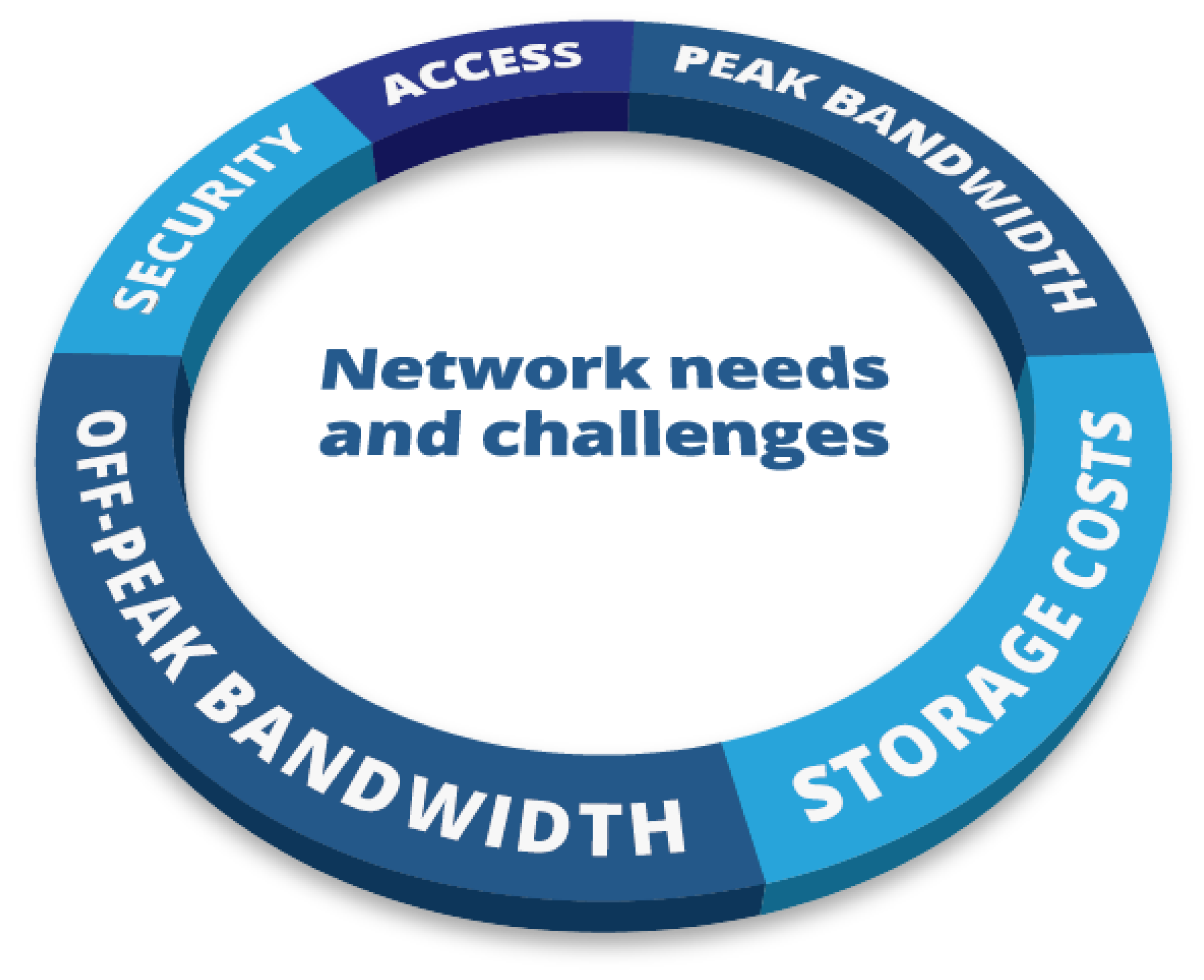

Network needs. Cosa c’è da sapere.

Network needs. Cosa c’è da sapere. Conoscere le esigenze di rete. Una semplice guida sul perché hai bisogno di uno strumento di monitoraggio della larghezza di banda. Comprende

Network Visualization. La sua importanza.

Network Visualization. La sua importanza. Le aziende nel mondo di oggi utilizzano le reti per quasi tutte le loro operazioni. Man mano che le aziende crescono e si espandono con il

2FA. Ora più che mai!

2FA. Ora più che mai! Le password sono state, sin dagli albori di Internet, il custode dei nostri dati personali. Sebbene le password possano ancora mantenere la maggior parte del

Log4j flaw. Cosa dobbiamo sapere.

Log4j flaw. Cosa dobbiamo sapere. Il mondo della sicurezza informatica è stato costantemente messo alla prova dall’inizio della pandemia. Un nuovo pericolo ha preso d’

Healthcare organizations. Come proteggerle.

Healthcare organizations. Come proteggerle. Dall’inizio della pandemia, c’è stato un aumento del volume di dati sensibili dei pazienti archiviati ed elaborati dalle or

Streamline network. Yes, wit OpManager.

Streamline network. Cinque modi con OpManager. Il 40% delle aziende afferma che un’interruzione oraria della rete costa fino a 1 milione di dollari. Una piccola dimenticanza

CIS Benchmarks. Simplifies Compliance.

CIS Benchmarks. Simplifies Compliance. I nuovi software e risorse introdotti nella rete sono, per impostazione predefinita, configurati per essere multifunzionali e convenienti da