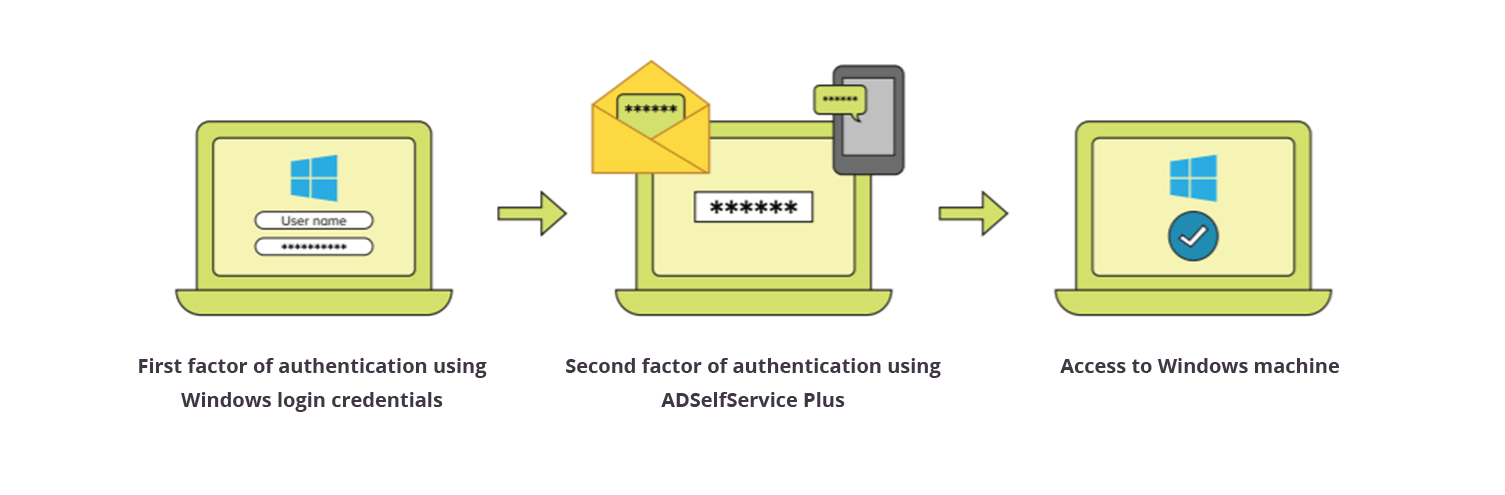

2FA. Ora più che mai!

2FA. Ora più che mai! Le password sono state, sin dagli albori di Internet, il custode dei nostri dati personali. Sebbene le password possano ancora mantenere la maggior parte del

Log4j flaw. Cosa dobbiamo sapere.

Log4j flaw. Cosa dobbiamo sapere. Il mondo della sicurezza informatica è stato costantemente messo alla prova dall’inizio della pandemia. Un nuovo pericolo ha preso d’

Healthcare organizations. Come proteggerle.

Healthcare organizations. Come proteggerle. Dall’inizio della pandemia, c’è stato un aumento del volume di dati sensibili dei pazienti archiviati ed elaborati dalle or

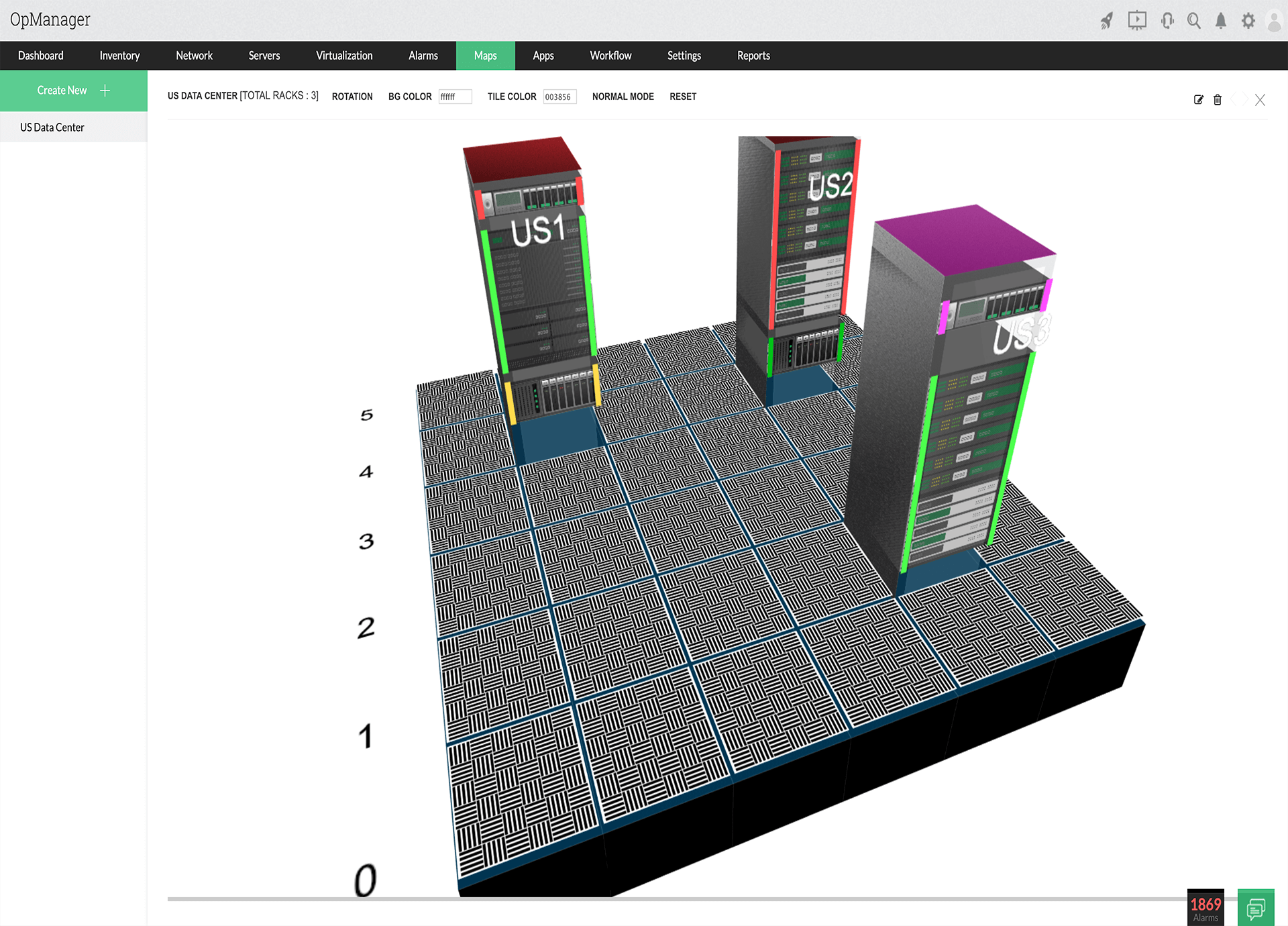

Streamline network. Yes, wit OpManager.

Streamline network. Cinque modi con OpManager. Il 40% delle aziende afferma che un’interruzione oraria della rete costa fino a 1 milione di dollari. Una piccola dimenticanza

CIS Benchmarks. Simplifies Compliance.

CIS Benchmarks. Simplifies Compliance. I nuovi software e risorse introdotti nella rete sono, per impostazione predefinita, configurati per essere multifunzionali e convenienti da

ADSelfService Plus 2021. Enhancements.

ADSelfService Plus 2021. Enhancements. Il nuovo anno si avvicina, possiamo riassumere funzionalità e migliorie su ADSelfService Plus nel 2021. La soluzione integrata per la gestio

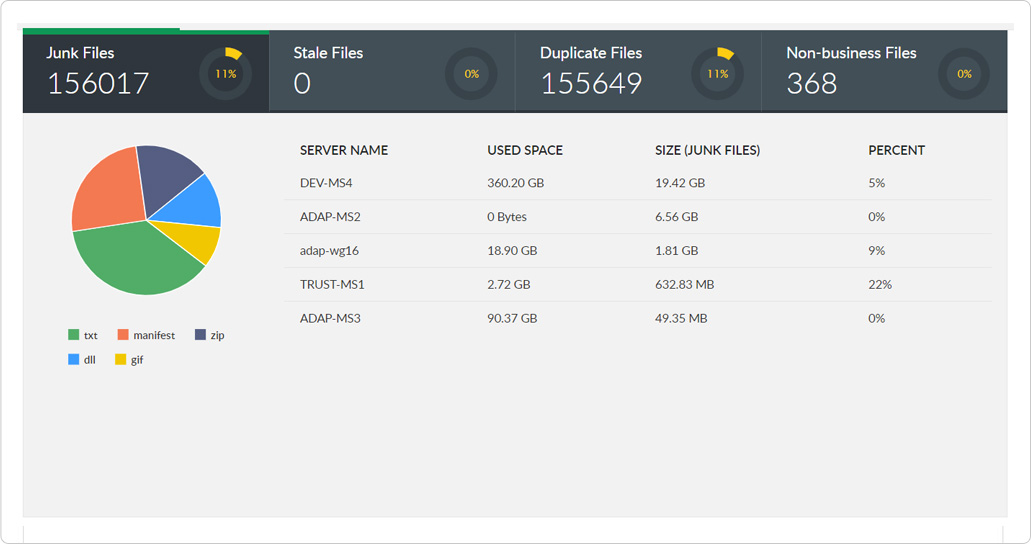

Data storage costs. Bring down it!

Data storage costs. Bring down it! Dati ridondanti, obsoleti e banali (ROT) si riferiscono alle informazioni contenute in repository di dati che non sono in uso o non sono necessar

Ransomware attack. Come fermarli.

Ransomware attack. Come fermarli. Ransomware attack. Continuano a far tremare le aziende di tutto il mondo, molti di loro sfruttano Active Directory (AD). Tecnologia cruciale che c

Network Monitor. All about!

Network Monitor. All about! Sulla base di un sondaggio di settore condotto da Gartner, i tempi di inattività della rete per le aziende costano circa 5600 dollari al minuto, che è

WWDC21 update. Aiutiamo l’Admin!

WWDC21 update. Aiutiamo l’Admin! Gli aggiornamenti iOS, iPadOS e tvOS 15 rilasciati il mese scorso hanno fornito alcuni notevoli miglioramenti alla sicurezza e alla privacy intro

Linux security. Non è così infallibile!

Linux security. Non è così infallibile! Un mondo senza Linux è difficile da immaginare. Ogni ricerca su Google che eseguiamo viene eseguita su server basati su Linux. Dietro al

IT infrastructure. Come monitorarla.

IT infrastructure. Come monitorarla. La crescita del business può essere misurata dalle prestazioni dell’infrastruttura IT, che è parte integrante di qualsiasi organizzazio

IT management game. Come migliorarlo.

IT management game. Come migliorarlo. Le infrastrutture IT sono in continua evoluzione. Ciò significa che i processi di gestione convenzionali sono diventati obsoleti e inadeguati

MFA. Proteggi la tua azienda!

MFA. Proteggi la tua azienda! Molte aziende che utilizzano Microsoft Exchange sono rimaste scioccate quando Microsoft ha annunciato che un gruppo di hacker ha avuto accesso agli ac

Cyberattacks. SMB più vulnerabili.

Cyberattacks. SMB più vulnerabili. I dettagli sui Cyberattacks (attacchi informatici) alle piccole e medie imprese (PMI) potrebbero essere poco considerati. Numerosi report e sond