Keeper: vulnerabilità sui sistemi Windows 10

Dopo i recenti aggiornamenti rilasciati, Microsoft deve correre ai ripari per una nuova problematica da correggere. Grazie a una vulnerabilità in Keeper, un’applicazione di

GDPR: come prepararsi.

Un aspetto del GDPR è il fatto che tutti gli utenti che hanno accesso ai dati personali devono essere monitorati. Come best practice, solo i gruppi devono essere inseriti negli el

Desktop Central: la miglior alternativa SCCM.

La gestione dei dispositivi endpoint è un compito arduo, in particolare se non si ha a disposizione il software di gestione IT adeguato. Microsoft è leader nel campo della gestio

MacOS High Sierra. Vulnerabilità in agguato.

MacOS High Sierra. Vulnerabilità in agguato. Il 2017 è stato un anno molto impegnativo per la cybersecurity e le aziende che gravitano in questo ambito. Con l’aumento delle vul

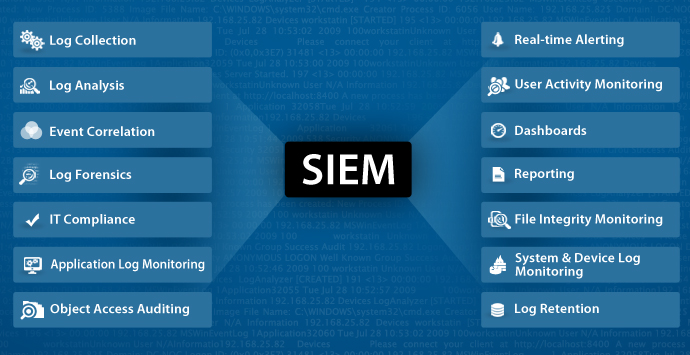

Auditing e Compliance. Come il SIEM può aiutarci.

Auditing e Compliance. Come il SIEM può aiutarci. Le recenti violazioni informatiche e normative più severe in materia di conformità spingono le aziende a investire maggiormente

Facebook. Attacchi phishing in agguato!

Dopo l’attacco di WannaCry e Petya all’inizio dell’anno, le minacce ransomware e malware si sono evolute per sfruttare vari sistemi operativi e applicazioni. Un buon

ADManager Plus: Automated identity provisioning.

Oracle e MS SQL, due dei più diffusi database utilizzati oggi, sono stati integrati con ADManager Plus, semplificando il provisioning delle identità degli utenti in ambiente Acti

Quattro sfide in AD: come affrontarle

Nel corso delle loro attività quotidiane, i settori IT delle aziende affrontano sempre diverse sfide. Tra queste, le quattro più impegnative sono: User provisioning e deprovision

Microsoft Word DDE: come proteggerci

Tra la valanga di minacce informatiche emerse nel 2017, ne è stata individuata un’altra che va a colpire una delle applicazioni che nessuno si aspetterebbe. I ricercatori di Sen

VMware backup? 5 cose da sapere.

L’architettura di una macchina virtuale si differenzia notevolmente dagli ambienti tradizionali on-premises e richiede tecniche di backup dei dati e operazioni di pre-backup.

CowerSnail, come difenderci.

Non è facile tenere il conto di tutti i malware che si sono scatenati negli ultimi mesi, il conteggio sembra non finire mai. Ad inizio anno abbiamo visto SambaCry sfruttare una vu

Cloud & Single Sign On

Nel panorama tecnologico odierno, quasi ogni azienda utilizza almeno una applicazione cloud-based. Le più comuni sono Microsoft Azure, Office 365, G Suite, Zoho, Salesforce e molt

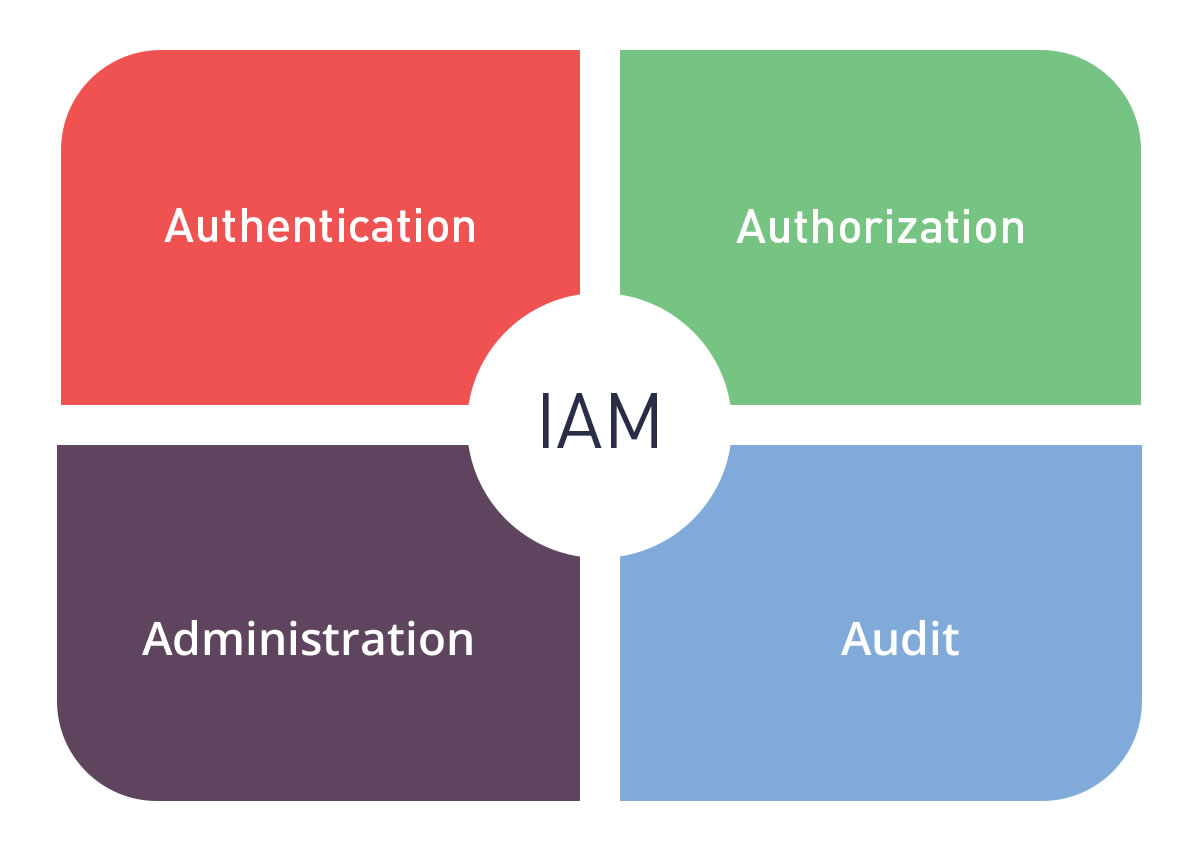

Identity and Access Management: 5 cose da sapere. – Seconda Puntata

In questa seconda puntata vi forniremo altri spunti per capire come gestire in modo efficace il processo di identity and access management? Role-based access. La funzione Role mana

IAM: 5 cose da sapere – Prima Puntata

IAM – Identity and Access Management: 5 cose da sapere. IAM (Identity Access Management) può apparentemente sembrare una cosa semplice ma in realtà non lo è! È la chiave

Virtual Machine: backup e ripristino

L’architettura di una macchina virtuale è completamente differente dagli ambienti tradizioali on-premises e richiede tecniche di backup dei dati differenti. Di seguito spieghere