Mapping drives. Utilizziamo le Group Policy.

Mapping drives. Utilizziamo le Group Policy. Per anni, gli amministratori IT si sono affidati agli script di accesso per mappare le unità di rete degli utenti in un ambiente di do

Data Leaks. Chi sarà il prossimo?

Data Leaks. Chi sarà il prossimo? Ogni giorno assistiamo a casi di scarsa sicurezza dei dati anche in aziende tecnologicamente molto avanzate. A luglio 2018, un dipendente Apple s

Inactive user. Gestiamo Active Directory.

Inactive user. Gestiamo Active Directory. Quando un dipendente lascia l’azienda, l’account utente rimane spesso in Active Directory (AD) senza essere monitorato. Le password su

Shadow IT. Come difenderci.

Shadow IT. Come difenderci. Dopo anni di criticità per raggiungere le risorse di lavoro in remoto tramite VPN, nessuno avrebbe immaginato le potenzialità offerte dalle applicazio

IT Release Management. News per ServiceDesk!

IT Release Management. News per ServiceDesk! ManageEngine annuncia l’ultima funzionalità di ServiceDesk Plus Cloud: IT Release Management. Questa nuova funzionalità consent

Wi-Fi Analyzer. Nuova app per OpManager.

Wi-Fi Analyzer. Affrontare i problemi. Monitorare la disponibilità, la velocità e le prestazioni di un gran numero di sistemi, server, macchine virtuali, router, punti di accesso

Mobile Security. Come garantirla.

Mobile Security. Come garantirla. La perdita del cellulare o tablet, non significa solo perdere foto personali ma spesso anche dati aziendali. Il semplice smarrimento di un disposi

Loopholes. Come monitorarli.

Loopholes. Come monitorarli. La continua evoluzione e crescita dei dispositivi endpoint nelle aziende rende la gestione della sicurezza della rete una preoccupazione primaria per i

Random Passwords. Proteggi i tuoi account.

Random Passwords. Proteggi i tuoi account. Che si crei un nuovo utente in Active Directory (AD) o che si reimposti una password, gli amministratori devono assegnare agli utenti una

Upgrading an OS. Convenience or compromise?

Upgrading an OS. Convenience or compromise? La gestione del desktop è un processo continuo e senza fine, soprattutto per il monitoraggio di potenziali problemi di sicurezza. Gli a

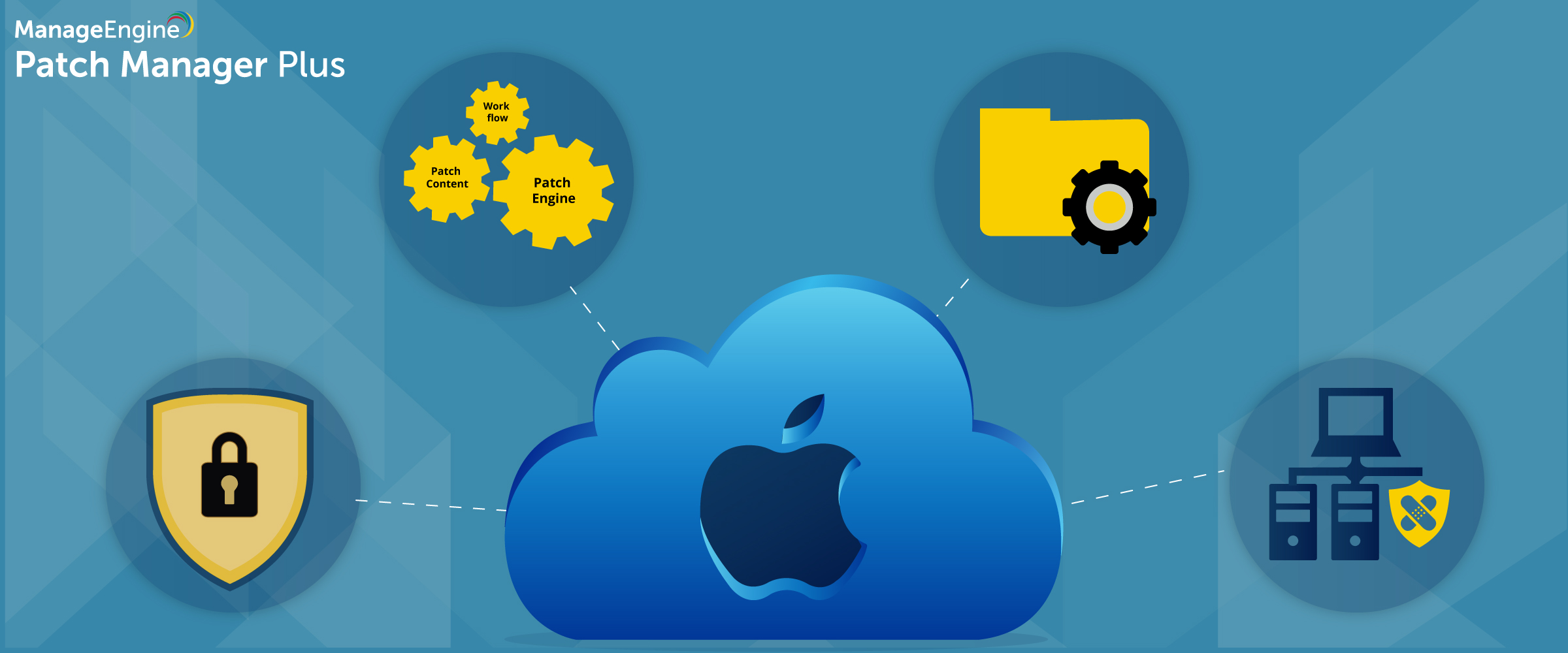

MacOS Vulnerability. Come gestirle.

MacOS Vulnerability. Come gestirle. Con la nascita del sistema operativo Macintosh o MacOS, Apple è riuscita ad aumentare la sua presenza nelle aziende. Oltre 40.000 aziende negli

Joker. Secure your Android devices!

Joker. Secure your Android devices! Gli esperti di sicurezza di Google hanno scoperto un nuovo spyware in 24 app del Play Store. Questo spyware ha anche le capacità del normale ma

Stolen Devices. Come proteggere i dati.

Stolen Devices. Come proteggere i dati. Nell’era della mobilità, i dipendenti possono accedere ai dati aziendali in remoto 24 ore su 24 attraverso una varietà di endpoint.

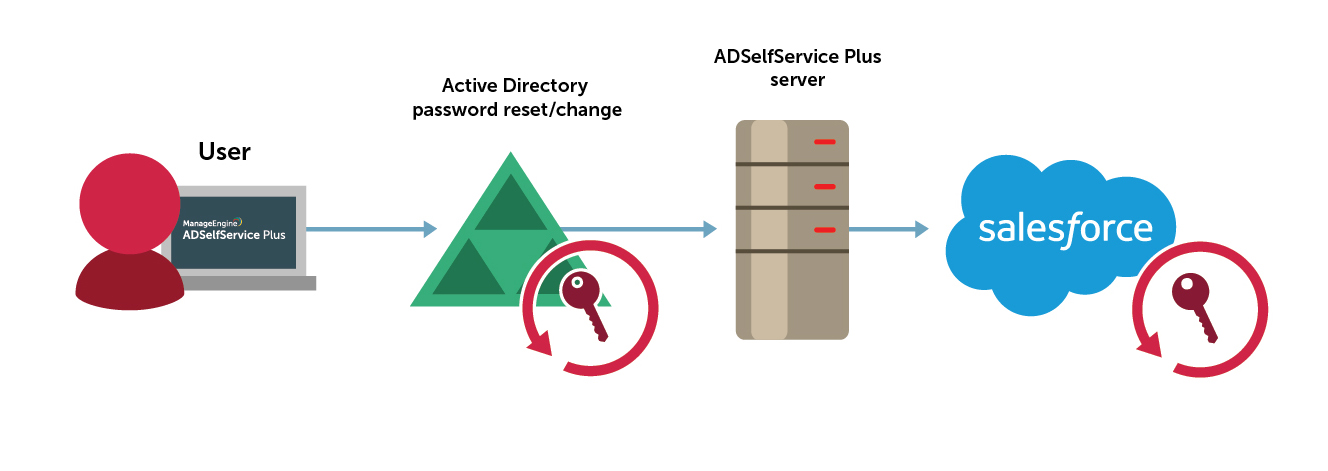

Password Sync. Synchronization in AD.

Password Sync. Synchronization in AD. Ogni giorno i dipendenti possono utilizzare diverse applicazioni business-critical, sia locali che basate su cloud. Queste richiedono spesso p

Patch Connect Plus. Un passo avanti!

Patch Connect Plus. Un passo avanti! Microsoft ha recentemente festeggiato un traguardo significativo. System Center Configuration Manager (SCCM) ora gestisce 175 milioni di dispos